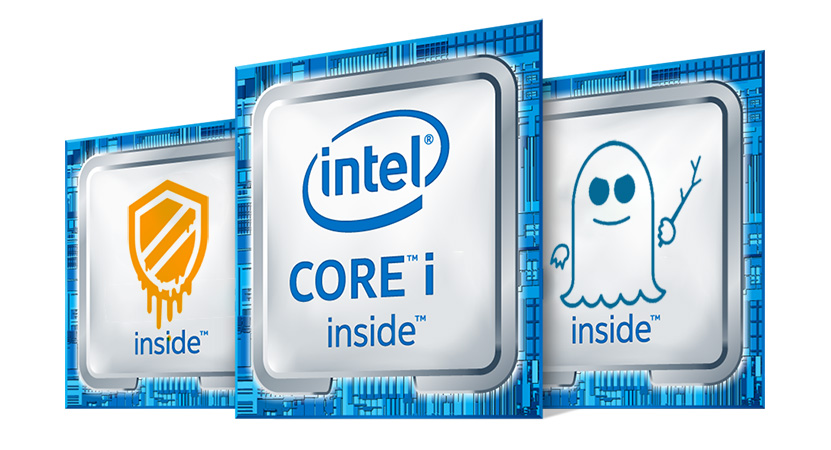

Alkuvuoden polttavimmat puheenaiheet tietoturvan saralla ovat olleet Meltdown- ja Spectre-haavoittuvuudet, niiden korjaukset ja niistä aiheutuneet komplikaatiot. Etenkin Intelillä on ollut ongelmia päivitystensä kanssa, sillä ne ovat aiheuttaneet paitsi suorituskykyhävikkiä, myös uusia suoraan käyttäjille näkyviä ongelmia.

Kotikäyttäjien kannalta Intelin päivitysten vaikutus suorituskykyyn on käytännössä olematon tai lähes olematon. Päivitysten myötä syntyneet satunnaiset uudelleenkäynnistymiset ovat kuitenkin ongelma, joka näkyy helposti kotikäyttäjänkin arjessa. Intelin mukaan ongelman piti alun perin koskea vain Haswell- ja Broadwell-arkkitehtuureja, mutta sittemmin yhtiö on päivittänyt lausuntoaan koskemaan kaikkia Core-arkkitehtuureita Sandy Bridgestä lähtien.

Intelin tuoreimman lausunnon mukaan yhtiön insinöörit uskovat nyt löytäneensä perimmäisen syyn Haswell- ja Broadwell-arkkitehtuurien uudelleenkäynnistymisongelmaan ja edistyneensä jo huomattavasti sen korjaamisessa. Yhtiö ei kuitenkaan kerro, onko myös muiden Core-arkkitehtuureiden uudelleenkäynnistysongelmat kiinni samasta seikasta tai miten niiden korjaus edistyy.

Lopullista korjausta odotellessa Intel suosittelee, että OEM-valmistajat ja muut yhtiön tuotteita käyttävät palveluntarjoajat lopettavat nykyisten päivitysten jakelun ehkäistäkseen uudelleenkäynnistysongelman leviämistä. Lisäksi Intel toivoo kumppaniensa keskittyvän Haswell- ja Broadwell-prosessoreiden tulevan päivityksen esiversioiden testaamiseen, jotta lopullinen versio saataisiin jakoon mahdollisimman nopeasti.

Lisäksi Intel pyrkii tarjoamaan käyttäjille, joille järjestelmän vakaus on ensisijainen seikka, mahdollisuutta palata käyttämään edellistä versiota prosessorin mikrokoodista siihen saakka, kunnes lopullinen ja ongelmaton mikrokoodiversio on valmis. Mikäli edellinen mikrokoodiversio tuodaan saataville, se tulee asentaa BIOS-päivityksen muodossa. Edelliseen mikrokoodiversioon paluu ei vaikuta Spectren ensimmäisen variantin tai Meltdownin korjauksiin, mutta poistaa suojauksen Spectren kakkosvariantilta.

Lähde: Intel

Höpöhöpö

Perustele.

Perustele.

Windowsin uusin päivitys ajautui nyt sisään. Samalla Bitdefender meni pois päältä, vaikka siihen tuli 4.1. ja vielä tänään 6.1. päivitys. Onko tuo nyt yhteensopiva bitdefenderin kanssa vai ei? Vai pitäisikö siirtyä Windowsin omaan / johonkin muuhun?

Windowsin uusin päivitys ajautui nyt sisään. Samalla Bitdefender meni pois päältä, vaikka siihen tuli 4.1. ja vielä tänään 6.1. päivitys. Onko tuo nyt yhteensopiva bitdefenderin kanssa vai ei? Vai pitäisikö siirtyä Windowsin omaan / johonkin muuhun?

Tuossa on päivämääriä kun pitäisi olla yhteensopiva. Osa vasta 8. tai 9. päivä.

Information for Bitdefender users on the Microsoft January 2018 Security Update – Bitdefender

Tuossa lista, tosin en tiedä päivittääkö tuota joku vielä. Sanoo että eilen päivitetty viimeeksi.

CVE-2017-5753, CVE-2017-5715, and CVE-2017-5754 (Meltdown and Spectre) Windows antivirus patch compatibility

Periaatteessa tarvii olla 2x yes jotta päivitys pelittää.

Tosin käsittääkseni päivityksen ei pitäisi edes asentua jos rekisteriavainta ei löydy, ja sen asettaa noi AV softat.

Tuossa on päivämääriä kun pitäisi olla yhteensopiva. Osa vasta 8. tai 9. päivä.

Information for Bitdefender users on the Microsoft January 2018 Security Update – Bitdefender

Tuossa lista, tosin en tiedä päivittääkö tuota joku vielä. Sanoo että eilen päivitetty viimeeksi.

CVE-2017-5753, CVE-2017-5715, and CVE-2017-5754 (Meltdown and Spectre) Windows antivirus patch compatibility

Periaatteessa tarvii olla 2x yes jotta päivitys pelittää.

Tosin käsittääkseni päivityksen ei pitäisi edes asentua jos rekisteriavainta ei löydy, ja sen asettaa noi AV softat.

Olisiko tilanne sama, jos ongelma koskisi vain AMD:n possuja? :think:

Olisiko tilanne sama, jos ongelma koskisi vain AMD:n possuja? :think:

Aika pahalta näyttää peli-servereitä ajatellen:

Fortniten serverit ovat pahoissa ongelmissa – syynä Intelin prosessoreiden Meltdown-haavoittuvuus | Muropaketti.com

Aika pahalta näyttää peli-servereitä ajatellen:

Fortniten serverit ovat pahoissa ongelmissa – syynä Intelin prosessoreiden Meltdown-haavoittuvuus | Muropaketti.com

Tosiaan tuo päivitys on latautunut mutta bootin vaatisi. Pitää poistaa ja jotenkin disabloida ettei tule toista kertaa.

Tosiaan tuo päivitys on latautunut mutta bootin vaatisi. Pitää poistaa ja jotenkin disabloida ettei tule toista kertaa.

Mikset tuota patchia halua, eihän se vielä isoja penaltyjä tee. Ellet jotain isoa palvelinfarmia ajele (tosin silloin varmaa olisi ihan muita syitä ajella päivitys)?

Mikset tuota patchia halua, eihän se vielä isoja penaltyjä tee. Ellet jotain isoa palvelinfarmia ajele (tosin silloin varmaa olisi ihan muita syitä ajella päivitys)?

Tässä vaiheessa selviää pienimmillä ongelmilla, kun pistää windowsupdaten pariksi viikoksi poispäältä kokonaan. Sittenkun kaikki olennaisimmat ohjelmat on korjattu toimimaan tuon kanssa , niin sittten asentaa tuon pätsin. Kestää kuitenkin kuukausia, ennenkuin tuo saadaan integroitua haitakkeisiin ja leviteltyä ympäri nettiä.

Josko lie sitten jo prossujen mikrokoodipätsitkin samoissa paketeissa. Ei sitä emon biosta tarvitse päivitellä, jos käyttis tekee jokatapauksessa saman boottivaiheessa..

Tässä vaiheessa selviää pienimmillä ongelmilla, kun pistää windowsupdaten pariksi viikoksi poispäältä kokonaan. Sittenkun kaikki olennaisimmat ohjelmat on korjattu toimimaan tuon kanssa , niin sittten asentaa tuon pätsin. Kestää kuitenkin kuukausia, ennenkuin tuo saadaan integroitua haitakkeisiin ja leviteltyä ympäri nettiä.

Josko lie sitten jo prossujen mikrokoodipätsitkin samoissa paketeissa. Ei sitä emon biosta tarvitse päivitellä, jos käyttis tekee jokatapauksessa saman boottivaiheessa..

https://www.kauppalehti.fi/uutiset/uutinen/UJkKVdMA

Myöhemmin Torvaldsin kommenteista näkee miten häntä ärsyttää Intelin kiertely.

”Minusta jonkun Intelillä pitäisi pysähtyä katsomaan todella tarkkaan yhtiön suorittimia, ja oikeasti myöntää ongelmat sen sijaan, että kirjoitetaan pr-plöräyksiä jossa väitetään kaiken toimivan kuten pitääkin”, Torvalds lasauttaa.

”Vai onko Intel oikeastaan sanomassa, että ”olemme sitoutuneet myymään teille paskaa aina ja ikuisesti, emmekä koskaan korjaa mitään”?”, Torvalds jatkaa. ”Siinä tapauksessa olisi ehkä syytä katsoa enemmän ARM64:n suuntaan.”

https://www.kauppalehti.fi/uutiset/uutinen/UJkKVdMA

Myöhemmin Torvaldsin kommenteista näkee miten häntä ärsyttää Intelin kiertely.

”Minusta jonkun Intelillä pitäisi pysähtyä katsomaan todella tarkkaan yhtiön suorittimia, ja oikeasti myöntää ongelmat sen sijaan, että kirjoitetaan pr-plöräyksiä jossa väitetään kaiken toimivan kuten pitääkin”, Torvalds lasauttaa.

”Vai onko Intel oikeastaan sanomassa, että ”olemme sitoutuneet myymään teille paskaa aina ja ikuisesti, emmekä koskaan korjaa mitään”?”, Torvalds jatkaa. ”Siinä tapauksessa olisi ehkä syytä katsoa enemmän ARM64:n suuntaan.”

Tuo lainaus on ollut täälläkin jo aiemmin ja se on sinänsä ironinen että AMD:n prosessorit ovat noista "kolmesta suuresta" ne turvallisimmat, ei ARMin (ARM:lla on osa ytimistä haavoittuvaisia meltdownille ja taitaa kaikkia A- ja R-sarjalaiset olla Spectren molemmille varianteille haavoittuvaisia (tiedotteen mukaan kahdessa on "yes (under review)" variantille 1 mutta kuitenkin), kun AMD:lla ei olla Meltdownille haavoittuvaisia lainkaan ja Spectren varianteista toiselle vain teoriatasolla (ts kukaan ei ole keksinyt tapaa millä AMD:n ytimet olisivat sille haavoittuvaisia). Spectren variantilel 1 taitaa olla kaikki haavoittuvaisia vaikka arm sanoo parista että under review ja haavoittuvuus on ylipäätään korjattavissa ilmeisesti vain käyttistason pätseillä, ei firmwareilla tms)

Tuo lainaus on ollut täälläkin jo aiemmin ja se on sinänsä ironinen että AMD:n prosessorit ovat noista "kolmesta suuresta" ne turvallisimmat, ei ARMin (ARM:lla on osa ytimistä haavoittuvaisia meltdownille ja taitaa kaikkia A- ja R-sarjalaiset olla Spectren molemmille varianteille haavoittuvaisia (tiedotteen mukaan kahdessa on "yes (under review)" variantille 1 mutta kuitenkin), kun AMD:lla ei olla Meltdownille haavoittuvaisia lainkaan ja Spectren varianteista toiselle vain teoriatasolla (ts kukaan ei ole keksinyt tapaa millä AMD:n ytimet olisivat sille haavoittuvaisia). Spectren variantilel 1 taitaa olla kaikki haavoittuvaisia vaikka arm sanoo parista että under review ja haavoittuvuus on ylipäätään korjattavissa ilmeisesti vain käyttistason pätseillä, ei firmwareilla tms)

ARM on rehellisesti RISC eikä kyseinen arkkitehtuuri sisällä mitään makrokoodihässäköitä. Käyttöjärjestelmä on ainoa tapa korjata asioita siinä maailmassa.

ARM on rehellisesti RISC eikä kyseinen arkkitehtuuri sisällä mitään makrokoodihässäköitä. Käyttöjärjestelmä on ainoa tapa korjata asioita siinä maailmassa.

Niin enpä tiedä olisiko tuo niin yksinkertainen. Jos on Bitlockerin OS-aseman salaus käytössä, niin se täytyy suspedata aina BIOS-päivityksen ajaksi. Jos ei suspendaa, niin se kysyy joka bootissa palautusavainta. Tässä on yksi ongelma, jonka automaattinen bios-päivitys voi aiheuttaa. Liekkö tekisi saman automaattisella mikrokoodin päivitykselläkin.

Itse en tykkää Windowsupdaten kautta päivittää mitään ajureita, ja en kyllä tuotakaan. Luotan enemmän tietokoneen valmistajan omiin sovelluksiin.

Niin enpä tiedä olisiko tuo niin yksinkertainen. Jos on Bitlockerin OS-aseman salaus käytössä, niin se täytyy suspedata aina BIOS-päivityksen ajaksi. Jos ei suspendaa, niin se kysyy joka bootissa palautusavainta. Tässä on yksi ongelma, jonka automaattinen bios-päivitys voi aiheuttaa. Liekkö tekisi saman automaattisella mikrokoodin päivitykselläkin.

Itse en tykkää Windowsupdaten kautta päivittää mitään ajureita, ja en kyllä tuotakaan. Luotan enemmän tietokoneen valmistajan omiin sovelluksiin.

Kas, MS:n Meltdown pätsin jälkeeen TradeStation ei toimi (ohessa myös ohjeet kuinka poistaa Win10:n Meltdown pätsi):

The 'Meltdown' Windows 10 Update Broke TradeStation (and How to Fix It) | Emini-Watch.com

Lienee monta muutakin ammattilaisryhmää, jolle aika on kallista rahaa, ja joille Meltdown pätsi on saanu aikaan toimimattomuutta.

Asensinpa Win10:n uuteen koneeseen sopivana hetkenä, nyt voi rauhassa katsoa mitä tapahtuu…

Kas, MS:n Meltdown pätsin jälkeeen TradeStation ei toimi (ohessa myös ohjeet kuinka poistaa Win10:n Meltdown pätsi):

The 'Meltdown' Windows 10 Update Broke TradeStation (and How to Fix It) | Emini-Watch.com

Lienee monta muutakin ammattilaisryhmää, jolle aika on kallista rahaa, ja joille Meltdown pätsi on saanu aikaan toimimattomuutta.

Asensinpa Win10:n uuteen koneeseen sopivana hetkenä, nyt voi rauhassa katsoa mitä tapahtuu…

Onko tähän päivityksen asentamiseen nyt jotain vinkkejä?

Päivitin biosin, joka sisältää microkoodi päivityksen, emona Asus z370-f, bios versio 0606.

Windows ei tarjoa mitään päivityksiä koneelleni ja viimeisin päivitys on tullut 17.12-17. Virustorjuntana on avast ja asennettu uusimmat päivitykset, rekisteriavain löytyy myös, jonka puuttuminen käsittääkseni estää windowsin päivityksen.

Onko tässä nyt muuta mahdollisuutta kuin odotella, että windows joskus päivittyy vai onko jokin rikki?

Onko tähän päivityksen asentamiseen nyt jotain vinkkejä?

Päivitin biosin, joka sisältää microkoodi päivityksen, emona Asus z370-f, bios versio 0606.

Windows ei tarjoa mitään päivityksiä koneelleni ja viimeisin päivitys on tullut 17.12-17. Virustorjuntana on avast ja asennettu uusimmat päivitykset, rekisteriavain löytyy myös, jonka puuttuminen käsittääkseni estää windowsin päivityksen.

Onko tässä nyt muuta mahdollisuutta kuin odotella, että windows joskus päivittyy vai onko jokin rikki?

Tässä aika kattavat testit hidastumisesta. Pelit (fps ninimi) muutaman prosentin. Myös sata ssd:t hidastuu. Lopputuloksissa vihjataan että näyttikset hidastuu seuraavaksi. https://www.techspot.com/amp/article/1556-meltdown-and-spectre-cpu-performance-windows/page4.html

Tässä aika kattavat testit hidastumisesta. Pelit (fps ninimi) muutaman prosentin. Myös sata ssd:t hidastuu. Lopputuloksissa vihjataan että näyttikset hidastuu seuraavaksi. https://www.techspot.com/amp/article/1556-meltdown-and-spectre-cpu-performance-windows/page4.html

Patched Desktop PC: Meltdown & Spectre Benchmarked > Conclusion, So Far – TechSpot

Linkit kuntoon.

Patched Desktop PC: Meltdown & Spectre Benchmarked > Conclusion, So Far – TechSpot

Linkit kuntoon.

Tässäkin säikeessä ollut juttua kuinka näitä voi hyödyntää selaimen/JavaScriptin kautta.

Hieman päivitystä (ja toistoa, pahoitteluni, kun moni ei näytä lukevan koko säiettä):

Firefox

Firefox 57.0.4 korjaa Meltdown ja Spectre -haavoittuvuuksia heikentämällä Javascript kellon (timer) tarkkuutta. Lisäksi Mozilla kehittää JS-ajoittamiseen uutta sekoituskoodia (tulossa myöhemmin).

Lataa viimeisin Firefox versio Mozillan sivuilta, jos et ole automaattisesti päivittänyt.

Lisäksi voi tarkistaa ja laittaa pois pääältä Javascriptin jaetun muistikäytön (Firefox versiot 57.0.4 ja ESR 52 ovat jo kytkeneet tämän pois): about:config ja sieltä javascript.options.shared_memory=false

Laajemmin JS-muisti/ajoituskoodiltaan korjattu Firefox 52.6 ESR pitäisi tulla jakeluun 23.1.2018

Google Chrome

Google on luvannut Chrome-selaimen V8-ytimeen Meltdown -pätsin n. 23.1.2018 versiossa 64 Chrome-selainta

Siihen saakka, jos haluaa vähentää riskiä (edes teoreettisesti), voi aktivoida Chromen Site Isolation-toiminnon, kirjoittamalla osoiteriville: chrome://flags#enable-site-per-process (voit klikata tätä linkkinä) ja laittamalla toiminon päälle (ENABLED). Saman voi tehdä komentorivin käynnistyslipuilla.. Tulevassa korjauksessa myös Chromen Javasript -kellon tarkkuutta tullaan laskemaan ja SharedArrayBuffer -toiminto otetaan pois käytöstä (vakioasetukena).

Opera (Chromium)

Chromium-pohjaisen Opera-selainversion käyttäjät voivat laittaa Strict Site Isolation –asetuksen päälle:

opera://flags/?search=enable-site-per-process

Lisää päivityksiä Operaan tulee, kun Chromium-projekti julkaisee omat pätsinsä.

Vivalvdi

Vivaldi-selaimen käyttäjät voivat laittaa Strict Site Isolation -toiminnon päälle asetuksista: vivaldi://flags

Adobe Acrobat Reader

Tässähän on JavaScript-tuki sisällä ja PDF:iin voi sitä tunkea. Adobesta en ole kuullut pihaustakaan. Ilmoittakaa, jos löydätte jotain. Uusi päivityksiä en ole löytänyt.

Web-kehittäjät

Web-kehittäjille Chromium-projektilla on omat suosituksensa siitä, kuinka Meltdown/Spectre-haavoittuvuuden tulisi huomioida omassa web-sovelluksessa.

Tässäkin säikeessä ollut juttua kuinka näitä voi hyödyntää selaimen/JavaScriptin kautta.

Hieman päivitystä (ja toistoa, pahoitteluni, kun moni ei näytä lukevan koko säiettä):

Firefox

Firefox 57.0.4 korjaa Meltdown ja Spectre -haavoittuvuuksia heikentämällä Javascript kellon (timer) tarkkuutta. Lisäksi Mozilla kehittää JS-ajoittamiseen uutta sekoituskoodia (tulossa myöhemmin).

Lataa viimeisin Firefox versio Mozillan sivuilta, jos et ole automaattisesti päivittänyt.

Lisäksi voi tarkistaa ja laittaa pois pääältä Javascriptin jaetun muistikäytön (Firefox versiot 57.0.4 ja ESR 52 ovat jo kytkeneet tämän pois): about:config ja sieltä javascript.options.shared_memory=false

Laajemmin JS-muisti/ajoituskoodiltaan korjattu Firefox 52.6 ESR pitäisi tulla jakeluun 23.1.2018

Google Chrome

Google on luvannut Chrome-selaimen V8-ytimeen Meltdown -pätsin n. 23.1.2018 versiossa 64 Chrome-selainta

Siihen saakka, jos haluaa vähentää riskiä (edes teoreettisesti), voi aktivoida Chromen Site Isolation-toiminnon, kirjoittamalla osoiteriville: chrome://flags#enable-site-per-process (voit klikata tätä linkkinä) ja laittamalla toiminon päälle (ENABLED). Saman voi tehdä komentorivin käynnistyslipuilla.. Tulevassa korjauksessa myös Chromen Javasript -kellon tarkkuutta tullaan laskemaan ja SharedArrayBuffer -toiminto otetaan pois käytöstä (vakioasetukena).

Opera (Chromium)

Chromium-pohjaisen Opera-selainversion käyttäjät voivat laittaa Strict Site Isolation –asetuksen päälle:

opera://flags/?search=enable-site-per-process

Lisää päivityksiä Operaan tulee, kun Chromium-projekti julkaisee omat pätsinsä.

Vivalvdi

Vivaldi-selaimen käyttäjät voivat laittaa Strict Site Isolation -toiminnon päälle asetuksista: vivaldi://flags

Adobe Acrobat Reader

Tässähän on JavaScript-tuki sisällä ja PDF:iin voi sitä tunkea. Adobesta en ole kuullut pihaustakaan. Ilmoittakaa, jos löydätte jotain. Uusi päivityksiä en ole löytänyt.

Web-kehittäjät

Web-kehittäjille Chromium-projektilla on omat suosituksensa siitä, kuinka Meltdown/Spectre-haavoittuvuuden tulisi huomioida omassa web-sovelluksessa.

Voi halutessa asentaa manuaalisesti tuon Microsoft päivityksen. Hyvä olisi, että koneesta olisi ajantasainen backup (image) jos jokin menisi pieleen.

Windows 7

Microsoft Update Catalog

Windows 8.1

Microsoft Update Catalog

Windows 10 version 1709

Microsoft Update Catalog

Tarkista tuon Avastin tilanne:

CVE-2017-5753, CVE-2017-5715, and CVE-2017-5754 (Meltdown and Spectre) Windows antivirus patch compatibility

EDIT: Ensi tiistai (9.1.2017 klo 20:00 Suomen aikaa) on Microsoftin päivitys päivä eli voi odotella sinne asti jos haluaa.

Voi halutessa asentaa manuaalisesti tuon Microsoft päivityksen. Hyvä olisi, että koneesta olisi ajantasainen backup (image) jos jokin menisi pieleen.

Windows 7

Microsoft Update Catalog

Windows 8.1

Microsoft Update Catalog

Windows 10 version 1709

Microsoft Update Catalog

Tarkista tuon Avastin tilanne:

CVE-2017-5753, CVE-2017-5715, and CVE-2017-5754 (Meltdown and Spectre) Windows antivirus patch compatibility

EDIT: Ensi tiistai (9.1.2017 klo 20:00 Suomen aikaa) on Microsoftin päivitys päivä eli voi odotella sinne asti jos haluaa.

Tuo tulee laajasti jakoon vasta Patch Tuesday -aikataulussa ensi tiistaina 9.1.2018.

Sitä ennen haluavat voivat ladata ja asentaa sen käsin Microsoftin sivuilta, mistä oman koontiversion mukainen Meltdown pätsi voi olla vaikeaa löytää. Oheisen neosmart.net:in sivuston kautta linkit Microsoftin pätseihin löytyivät ainakin itselleni nopeammin.

Oman koontiversion saa selville ajamalla komentokehotteessa (command prompt) käskyn: winver

Windows users vulnerable to Meltdown/Spectre until at least January 9, 2018

Ja pätsin voi poistaa asennetuista:

Settings / Update & Security / Windows Update / Update History / Uninstall Updates / etsi täältä oman Windows-koontiversion mukainen KB (kts. yllä olevasta neosmart.net -sivun listasta, jos et tiedä oman koontiversion Meltdown-pätsin KB-numeroa) /

(tosin en ole tätä viimeistä vielä kokeillut itse, kertokaa jos ei onnistu poistaminen).

Tuo tulee laajasti jakoon vasta Patch Tuesday -aikataulussa ensi tiistaina 9.1.2018.

Sitä ennen haluavat voivat ladata ja asentaa sen käsin Microsoftin sivuilta, mistä oman koontiversion mukainen Meltdown pätsi voi olla vaikeaa löytää. Oheisen neosmart.net:in sivuston kautta linkit Microsoftin pätseihin löytyivät ainakin itselleni nopeammin.

Oman koontiversion saa selville ajamalla komentokehotteessa (command prompt) käskyn: winver

Windows users vulnerable to Meltdown/Spectre until at least January 9, 2018

Ja pätsin voi poistaa asennetuista:

Settings / Update & Security / Windows Update / Update History / Uninstall Updates / etsi täältä oman Windows-koontiversion mukainen KB (kts. yllä olevasta neosmart.net -sivun listasta, jos et tiedä oman koontiversion Meltdown-pätsin KB-numeroa) /

(tosin en ole tätä viimeistä vielä kokeillut itse, kertokaa jos ei onnistu poistaminen).

Löysin jo itsekin ja asennus on menossa, raportoin, että miten käy.

Avastin olen tarkistanut, tuon listan mukaan pitäisi olla kunnossa. Varmistin manuaalisesti päivitys ohjelman version ja regeditillä tarkistin, että rekisteriavain on luotu, nämä olen siis tehnyt ja asia pitäisi olla kunnossa.

Löysin jo itsekin ja asennus on menossa, raportoin, että miten käy.

Avastin olen tarkistanut, tuon listan mukaan pitäisi olla kunnossa. Varmistin manuaalisesti päivitys ohjelman version ja regeditillä tarkistin, että rekisteriavain on luotu, nämä olen siis tehnyt ja asia pitäisi olla kunnossa.

@halcyon ei se JS:stä johdu, vaan Googlen demoama exploit käytti HTML5 ominaisuutta, jolla sai toteutettua riittävän tarkan laskurin ajoitusten hallintaan. JS:n ajoympäristön kello on tarkkuusrajoittettu jo aikaisemmin olikohan DrK exploitin takia. Voi olla että Firefox rullasi kyseisen päivityksen nyt vasta.

@halcyon ei se JS:stä johdu, vaan Googlen demoama exploit käytti HTML5 ominaisuutta, jolla sai toteutettua riittävän tarkan laskurin ajoitusten hallintaan. JS:n ajoympäristön kello on tarkkuusrajoittettu jo aikaisemmin olikohan DrK exploitin takia. Voi olla että Firefox rullasi kyseisen päivityksen nyt vasta.

Kaikkille omatoimipätsääjille toivoisin malttia. Todennäköisyys sille että aiheutatte enemmän vahinkoa kuin hyötyä härkkimällä itse jotain on poikkeuksellisen suuri tämän haavoittuvuuden kohdalla. En hetkeäkään usko että tältä foorumilta löytyisi kourallista enempää henkilöitä jotka oikeasti voivat väittää tietävänsä mitä tekevät kun lähtevät omatoimipaikkaamaan koko rauta-abstraktiostackiä.

Kyllä ne korjaukset verkosta aikanaan tulevat jos ette ole itse sotkeneet konettanne jollakin muilla omatoimivirityksillä.

Kaikkille omatoimipätsääjille toivoisin malttia. Todennäköisyys sille että aiheutatte enemmän vahinkoa kuin hyötyä härkkimällä itse jotain on poikkeuksellisen suuri tämän haavoittuvuuden kohdalla. En hetkeäkään usko että tältä foorumilta löytyisi kourallista enempää henkilöitä jotka oikeasti voivat väittää tietävänsä mitä tekevät kun lähtevät omatoimipaikkaamaan koko rauta-abstraktiostackiä.

Kyllä ne korjaukset verkosta aikanaan tulevat jos ette ole itse sotkeneet konettanne jollakin muilla omatoimivirityksillä.

Mihin virityksiin viittaat? Kuka täällä on itse patchia rakentamassa?

Se että päättää itse milloin patchin asentaa ei kyllä mene kategoriaan "omatoimipaikkaamaan koko rauta-abstraktiostackiä".

Mihin virityksiin viittaat? Kuka täällä on itse patchia rakentamassa?

Se että päättää itse milloin patchin asentaa ei kyllä mene kategoriaan "omatoimipaikkaamaan koko rauta-abstraktiostackiä".

Ahaa, tuota en huomannut, kiitos.

Muualla kyllä puhutaan¹ suoraan² performance.now()³ -funktion tarkkuuden (nopeus/lähde) rajoittamisesta juuri näiden Meltdown/Spectre -haavoittuvuuksien estämiseksi tuon SharedBufferArray:n lisäksi.

Ahaa, tuota en huomannut, kiitos.

Muualla kyllä puhutaan¹ suoraan² performance.now()³ -funktion tarkkuuden (nopeus/lähde) rajoittamisesta juuri näiden Meltdown/Spectre -haavoittuvuuksien estämiseksi tuon SharedBufferArray:n lisäksi.

@Kaotik: ei taida olla vielä tässä threadissä missään originaali GPZ blogi?

Project Zero: Reading privileged memory with a side-channel