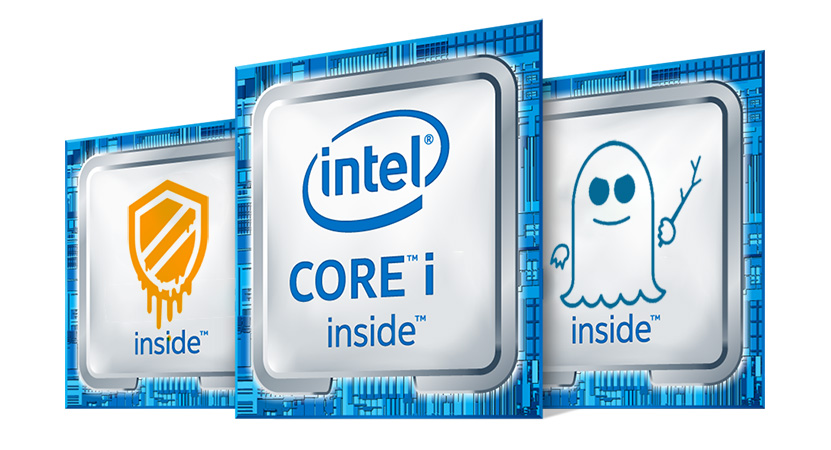

Alkuvuoden polttavimmat puheenaiheet tietoturvan saralla ovat olleet Meltdown- ja Spectre-haavoittuvuudet, niiden korjaukset ja niistä aiheutuneet komplikaatiot. Etenkin Intelillä on ollut ongelmia päivitystensä kanssa, sillä ne ovat aiheuttaneet paitsi suorituskykyhävikkiä, myös uusia suoraan käyttäjille näkyviä ongelmia.

Kotikäyttäjien kannalta Intelin päivitysten vaikutus suorituskykyyn on käytännössä olematon tai lähes olematon. Päivitysten myötä syntyneet satunnaiset uudelleenkäynnistymiset ovat kuitenkin ongelma, joka näkyy helposti kotikäyttäjänkin arjessa. Intelin mukaan ongelman piti alun perin koskea vain Haswell- ja Broadwell-arkkitehtuureja, mutta sittemmin yhtiö on päivittänyt lausuntoaan koskemaan kaikkia Core-arkkitehtuureita Sandy Bridgestä lähtien.

Intelin tuoreimman lausunnon mukaan yhtiön insinöörit uskovat nyt löytäneensä perimmäisen syyn Haswell- ja Broadwell-arkkitehtuurien uudelleenkäynnistymisongelmaan ja edistyneensä jo huomattavasti sen korjaamisessa. Yhtiö ei kuitenkaan kerro, onko myös muiden Core-arkkitehtuureiden uudelleenkäynnistysongelmat kiinni samasta seikasta tai miten niiden korjaus edistyy.

Lopullista korjausta odotellessa Intel suosittelee, että OEM-valmistajat ja muut yhtiön tuotteita käyttävät palveluntarjoajat lopettavat nykyisten päivitysten jakelun ehkäistäkseen uudelleenkäynnistysongelman leviämistä. Lisäksi Intel toivoo kumppaniensa keskittyvän Haswell- ja Broadwell-prosessoreiden tulevan päivityksen esiversioiden testaamiseen, jotta lopullinen versio saataisiin jakoon mahdollisimman nopeasti.

Lisäksi Intel pyrkii tarjoamaan käyttäjille, joille järjestelmän vakaus on ensisijainen seikka, mahdollisuutta palata käyttämään edellistä versiota prosessorin mikrokoodista siihen saakka, kunnes lopullinen ja ongelmaton mikrokoodiversio on valmis. Mikäli edellinen mikrokoodiversio tuodaan saataville, se tulee asentaa BIOS-päivityksen muodossa. Edelliseen mikrokoodiversioon paluu ei vaikuta Spectren ensimmäisen variantin tai Meltdownin korjauksiin, mutta poistaa suojauksen Spectren kakkosvariantilta.

Lähde: Intel

Intel lupasi ainakin kaikille 5 vuotta vanhoille ja sitä uudemmille eli periaatteessa Ivy Bridge ja uudemmat mutta todellisuudessa Sandy Bridge ja uudemmat. Se on sitten toinen juttu jos emovalmistajat pissivät silmään eivätkä julkaise BIOS-päivityksiä vaikka mikrokoodi olisi saatavilla.

Emolevyvalmistajan ei tarvi tarjota mikrokoodipäivitystä BIOS-päivityksenä. Sen voi ladata sisään myös käyttiksen toimesta boottauksen yhteydessä. Tullee ainakin windows 10lle, macos X:lle ja isoimmille linux-distribuutioille.

Microcode – ArchWiki

Lähinnä vain, jos käyttää jotain muinaista windows-versiota tai jotain marginaalikäyttistä, voi jäädä ilman.

Emolevyvalmistajan ei tarvi tarjota mikrokoodipäivitystä BIOS-päivityksenä. Sen voi ladata sisään myös käyttiksen toimesta boottauksen yhteydessä. Tullee ainakin windows 10lle, macos X:lle ja isoimmille linux-distribuutioille.

Microcode – ArchWiki

Lähinnä vain, jos käyttää jotain muinaista windows-versiota tai jotain marginaalikäyttistä, voi jäädä ilman.

Emolevyvalmistajan ei tarvi tarjota mikrokoodipäivitystä BIOS-päivityksenä. Sen voi ladata sisään myös käyttiksen toimesta boottauksen yhteydessä. Tullee ainakin windows 10lle, macos X:lle ja isoimmille linux-distribuutioille.

Microcode – ArchWiki

Lähinnä vain, jos käyttää jotain muinaista windows-versiota tai jotain marginaalikäyttistä, voi jäädä ilman.

Mulla toi näyttää että olen haavoittuvainen Spectrelle 😮

Mulla toi näyttää että olen haavoittuvainen Spectrelle 😮

Mulla toi näyttää että olen haavoittuvainen Spectrelle 😮

Windows Updatessa ei ainakaan ollut mitään pätsejä tähän. Juuri kokeilin (8.1 käytössä). Filu piti hakea erikseen kirjastosta.

Windows Updatessa ei ainakaan ollut mitään pätsejä tähän. Juuri kokeilin (8.1 käytössä). Filu piti hakea erikseen kirjastosta.

Windows Updatessa ei ainakaan ollut mitään pätsejä tähän. Juuri kokeilin (8.1 käytössä). Filu piti hakea erikseen kirjastosta.

Kappas, hyvä juttu. Pitää varmaan joka tapauksessa iskän koneeseen pistää ssd ja win 10 sisään, vaikka taitaa nämä spectre päivitykset tulla seiskallekkin.

Kappas, hyvä juttu. Pitää varmaan joka tapauksessa iskän koneeseen pistää ssd ja win 10 sisään, vaikka taitaa nämä spectre päivitykset tulla seiskallekkin.

Kappas, hyvä juttu. Pitää varmaan joka tapauksessa iskän koneeseen pistää ssd ja win 10 sisään, vaikka taitaa nämä spectre päivitykset tulla seiskallekkin.

Pystyykö noita mikrokoodeja itse editoimaan bios-tiedostoon mitenkään? Itse joskus pistin LGA775 kantaan Xeon prossun jota emo ei suoraan tukenut ja netistä löytyi ohjeet kuinka sai itse editoitua mikrokoodin bios tiedostoon eikä se muistaakseni mitään kauhean vaikeaa ollut.

Pystyykö noita mikrokoodeja itse editoimaan bios-tiedostoon mitenkään? Itse joskus pistin LGA775 kantaan Xeon prossun jota emo ei suoraan tukenut ja netistä löytyi ohjeet kuinka sai itse editoitua mikrokoodin bios tiedostoon eikä se muistaakseni mitään kauhean vaikeaa ollut.

Pystyykö noita mikrokoodeja itse editoimaan bios-tiedostoon mitenkään? Itse joskus pistin LGA775 kantaan Xeon prossun jota emo ei suoraan tukenut ja netistä löytyi ohjeet kuinka sai itse editoitua mikrokoodin bios tiedostoon eikä se muistaakseni mitään kauhean vaikeaa ollut.

Ovat tulleet jo kaikille.

Ovat tulleet jo kaikille.

Ovat tulleet jo kaikille.

Kyllähän tuo biosin editointi onnistuu, mutta onko kukaan kokeillut VMWaren Microcode Update -ajuria? Tässä nyt mietin että odottaako Asrockin päivitystä omalle X99-emolle vai ei.

https://labs.vmware.com/flings/vmware-cpu-microcode-update-driver#summary

Kyllähän tuo biosin editointi onnistuu, mutta onko kukaan kokeillut VMWaren Microcode Update -ajuria? Tässä nyt mietin että odottaako Asrockin päivitystä omalle X99-emolle vai ei.

https://labs.vmware.com/flings/vmware-cpu-microcode-update-driver#summary

Kyllähän tuo biosin editointi onnistuu, mutta onko kukaan kokeillut VMWaren Microcode Update -ajuria? Tässä nyt mietin että odottaako Asrockin päivitystä omalle X99-emolle vai ei.

https://labs.vmware.com/flings/vmware-cpu-microcode-update-driver#summary

Olisi nyt hyvä jälleen testata uusimpia prossuja, josko olisi yhteistä koodia 370 kanssa.

Olisi nyt hyvä jälleen testata uusimpia prossuja, josko olisi yhteistä koodia 370 kanssa.

Olisi nyt hyvä jälleen testata uusimpia prossuja, josko olisi yhteistä koodia 370 kanssa.

Johtuuko jostain mobiilihommasta vai miksi näin monelta käyttäjältä tulee viestit kahteen kertaan?

Johtuuko jostain mobiilihommasta vai miksi näin monelta käyttäjältä tulee viestit kahteen kertaan?

Johtuuko jostain mobiilihommasta vai miksi näin monelta käyttäjältä tulee viestit kahteen kertaan?

Tuossa aikaisemmin oli jo joku kokeillut tuota päivitystä. Vaikka Intel julkaisi uuden paketin, niin ei sisällä kaikille korjausta.

Tuossa aikaisemmin oli jo joku kokeillut tuota päivitystä. Vaikka Intel julkaisi uuden paketin, niin ei sisällä kaikille korjausta.

Tuossa aikaisemmin oli jo joku kokeillut tuota päivitystä. Vaikka Intel julkaisi uuden paketin, niin ei sisällä kaikille korjausta.

Rufus – Create bootable USB drives the easy way

teet dos tikun

lataat oikean emon uusimman bioksen ja purat zipin tikulle

boottaat tikulta ja ajat

autoexec.bat, vaikka se taitaa käynnistyä automaattisestikki, rufuksen tekemästä tikusta en tiedä toimiiko autoexec bootissa.

Jonkun valmistajan bioksen voi asentaa myös suoraan windowsissa.

Rufus – Create bootable USB drives the easy way

teet dos tikun

lataat oikean emon uusimman bioksen ja purat zipin tikulle

boottaat tikulta ja ajat

autoexec.bat, vaikka se taitaa käynnistyä automaattisestikki, rufuksen tekemästä tikusta en tiedä toimiiko autoexec bootissa.

Jonkun valmistajan bioksen voi asentaa myös suoraan windowsissa.

Rufus – Create bootable USB drives the easy way

teet dos tikun

lataat oikean emon uusimman bioksen ja purat zipin tikulle

boottaat tikulta ja ajat

autoexec.bat, vaikka se taitaa käynnistyä automaattisestikki, rufuksen tekemästä tikusta en tiedä toimiiko autoexec bootissa.

Jonkun valmistajan bioksen voi asentaa myös suoraan windowsissa.

Tai jos emon bioksessa oma flasheri käytä sitä.

Tai jos emon bioksessa oma flasheri käytä sitä.

Tai jos emon bioksessa oma flasheri käytä sitä.

Itselläni Asrockin taichi teki heti uusimman BIOSin päivityksen jälkeen bootin aikana yllättävän uudelleenkäynnistyksen. Oletin tuon johtuvan vain epävakaista kellotusasetuksista, mutta jälkikäteen samat asetukset toimii ongelmitta. En tiedä johtuiko tuosta bugista vai oliko vaan joku bitti muuten poikittain.

Itselläni Asrockin taichi teki heti uusimman BIOSin päivityksen jälkeen bootin aikana yllättävän uudelleenkäynnistyksen. Oletin tuon johtuvan vain epävakaista kellotusasetuksista, mutta jälkikäteen samat asetukset toimii ongelmitta. En tiedä johtuiko tuosta bugista vai oliko vaan joku bitti muuten poikittain.

Itselläni Asrockin taichi teki heti uusimman BIOSin päivityksen jälkeen bootin aikana yllättävän uudelleenkäynnistyksen. Oletin tuon johtuvan vain epävakaista kellotusasetuksista, mutta jälkikäteen samat asetukset toimii ongelmitta. En tiedä johtuiko tuosta bugista vai oliko vaan joku bitti muuten poikittain.

Shit Hole

Shit Hole

Shit Hole

Mikä uhka tästä spectrestä nyt on peli-PC:lle? Jos koneelle pääsee joku paha ohjelma niin eiköhän se saa hirveät tuhot aikaan ilman tuota Spectre-exploittiakin. Onko siis järkeä nähdä vaivaa biosin päivittämisen eteen kun tehotkin voivat vielä laskea?

Mikä uhka tästä spectrestä nyt on peli-PC:lle? Jos koneelle pääsee joku paha ohjelma niin eiköhän se saa hirveät tuhot aikaan ilman tuota Spectre-exploittiakin. Onko siis järkeä nähdä vaivaa biosin päivittämisen eteen kun tehotkin voivat vielä laskea?

Mikä uhka tästä spectrestä nyt on peli-PC:lle? Jos koneelle pääsee joku paha ohjelma niin eiköhän se saa hirveät tuhot aikaan ilman tuota Spectre-exploittiakin. Onko siis järkeä nähdä vaivaa biosin päivittämisen eteen kun tehotkin voivat vielä laskea?

Ne pahat ohjelmat pääsee sille koneelle nimeomaan hyödyntämällä tällaisia exploitteja eli jos niitä ei paikkaa niin se paha ohjelma pystyy pääsemään mutta jos ne paikkaa niin se pahaohjelma ei pysty pääsemään.

Ne pahat ohjelmat pääsee sille koneelle nimeomaan hyödyntämällä tällaisia exploitteja eli jos niitä ei paikkaa niin se paha ohjelma pystyy pääsemään mutta jos ne paikkaa niin se pahaohjelma ei pysty pääsemään.

Ne pahat ohjelmat pääsee sille koneelle nimeomaan hyödyntämällä tällaisia exploitteja eli jos niitä ei paikkaa niin se paha ohjelma pystyy pääsemään mutta jos ne paikkaa niin se pahaohjelma ei pysty pääsemään.

Minusta ei tarvitse pelikoneissa panikoida tämän Spectren kanssa. Korjaukset kannattaa kuitenkin asentaa jossain vaiheessa kun niiden "toimivuus" ja vakaus on testattu. Jos jonain päivänä joku onnistuu tekemään javascript pohjaisen spectre exploitin niin toki sitten tilanne muuttuu radikaalisti.

Selaimeen vaan ublock origin päälle: malware domainit, mainokset ja muut paskeet tiukasti estoon. Firefoxille on jo jotain spectre mitigointeja tehty uusimpaan versioon ja chromeen on tulossa tässä kuussa. Itse ainakin surffailen firefoxilla suht huoletta tällä hetkellä, toki myös ryzen prossuna pääkoneessa antaa hieman lisää mielenrauhaa. On myös vanha patchaamaton intel toisessa koneessa, johon spectre-korjauksia ei vielä ole, eikä senkään käyttäminen jännitä.

Toki maalaisjärjen käyttö on edelleen sallittua ja pakollista; selainta ei pidä työntää jokaiseen mahdolliseen rakoon.