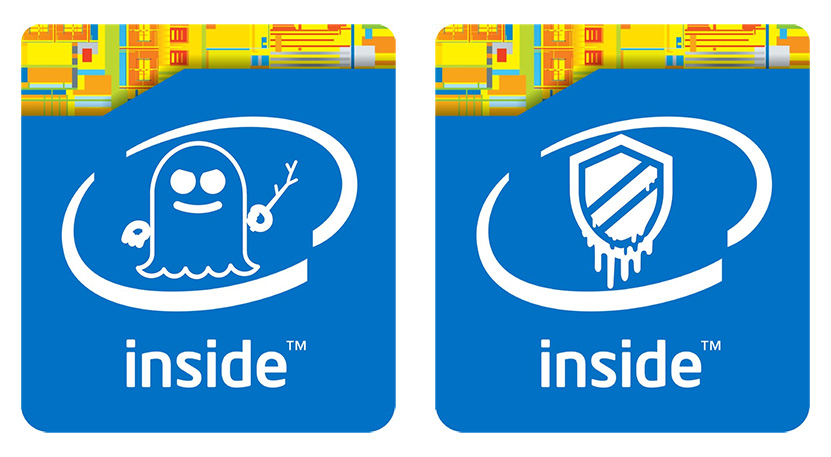

Meltdown- ja Spectre-haavoittuvuudet ovat olleet viime päivien kuumin puheenaihe. Nyt Intel on kertonut omasta edistymisestään haavoittuvuuksien paikkaamiseksi.

Intelin mukaan yhtiö on partnereidensa kanssa saanut valmiiksi haavoittuvuudet paikkaavia päivityksiä suurimmalle osalle yhtiön tuotteista. Mikäli aikataulut pitävät, lupaa yhtiö ensi viikon loppuun mennessä saada julkaistuksi päivitykset peräti 90 prosentille prosessoreista, joita se on julkaissut viimeisen viiden vuoden aikana.

Käyttäjät joutuvat kuitenkin odottamaan päivityksiä hieman pidempään, sillä Intel jakaa omat päivityksensä kumppaneillensa eikä loppukäyttäjille. Käyttäjät joutuvat siten odottamaan, että heidän tietokoneensa tai emolevynsä valmistaja julkaisee päivityksen, johon on sisällytetty Intelin korjaukset. Osa päivityksistä tulee luonnollisesti myös käyttöjärjestelmäpäivitysten mukana. Intel kehottaakin kaikkia käyttäjiä pitämään automaattiset päivitykset päällä niin käyttöjärjestelmän kuin muidenkin mahdollisten sovellusten kohdalla, jotta päivitykset asentuvat mahdollisimman nopeasti.

Lähde: Intel Kuva: Paul Pearce @ Twitter

BBS-viestiketju jäi alkuksi puuttumaan, tässä vielä kommentit uutisen puolelta:

Olisitte voineet myös mainita tuosta intelin CEOsta joka myi paljon osakkeitansa joulukuun lopussa kiireesti alle markkinahinnan. 😀

Intel's CEO Just Sold a Lot of Stock

Parhaat nuo kommentit:

"There's nothing wrong with, or even unusual about, such transactions."

"insider selling isn't always a red flag."

Jep jep. 😀

Varmaa tietoa ei ole, mutta ainakin kaikkia Core i -sarjasta lähtien. Noiden muiden kommenttien perusteella voidaan mennä vielä reilustikin taaksepäin.

ARM vain käyttöön ja x86 pois, niin paljon pahaa aiheuttanut julkaisusta lähtien.

Nyt hieman noottia tästä uutisoinnista.

Uutinen on sinällään kirjoitettu ihan asiantuntevasti, mutta tässä nyt skipattiin aika totaalisesti se mikä on se koko ongelma. Tässä sitä nyt ihmettelee että onpas se vakavaa kun C2D asti mahdollisesti ollut tämä ongelma ja nyt sitten on jotenkin iso bugi.

Yrittämällä yritin löytää tekstistä sitä kohtaa missä mainitaan, että kyseessä on vakava tietoturvauhka, mutta ei kyllä omiin silmiin iskenyt. Ainoa asia missä puhuttiin tietoturvasta on yhden ekspertin toimenkuva.

Vähän nyt tsemppiä toimituksessa, kyllä teidän tietotaidoilla pitäisi saada aikaiseksi uutinen missä selvästi jopa selitetään mikä ongelma siinä kernelimuistiin käsiksi pääsemisessä onkaan.

”This small patch, to the Linux Kernel, is the most epic burn on @intel by @AMD.

Paraphrased in English:

"If the CPU isn't AMD, assume it's not secure."”

https://t.co/AfHnlpYta3

”AMD processors are not subject to the types of attacks that the kernel page table isolation feature protects against. The AMD microarchitecture does not allow memory references, including speculative references, that access higher privileged data when running in a lesser privileged mode when that access would result in a page fault.

Disable page table isolation by default on AMD processors by not setting the X86_BUG_CPU_INSECURE feature, which controls whether X86_FEATURE_PTI is set.

Signed-off-by: Tom Lendacky <thomas.lendacky@amd.com>”

Tähän päälle vielä Intelin Management Engine (mikroprosessori prosessorin sisällä joka aina virroitettuna ja yhteydessä esim. internetiin eikä käyttäjän hallittavissa – häksätty jo ja tarjoa mm. NSA:n kaltaisille toimijoille takaoven – What You Need To Know About The Intel Management Engine ) paljastuneet tietoturvaongelmat aina heikoilla on Intel tietoturva-asioidensa kanssa.

Minä en paljoa tiedä prosessorien suunnittelusta, mutta tämmöinen kuulostaa taas melkoiselta räpellykseltä suunnittelun puolella. Sisäpiirikaupasta myös "pisteet", jos niin tosiaan pääsi tapahtumaan.

Suorituskyky on vähän perässä. OpenPower voisi olla ihan mielenkiintoinen vaihtoehto myös, jos niitä lähdetään spekuloimaan.

Kaikki käyttämään Gemini Lakea 😀

Yritetään pysyä asialinjalla ja keskittyä olennaiseen, osakekaupat saattaa liittyä asiaan tai ei, mutta niitä kuitenkin valvoo Yhdysvalloissa viranomaiset ja jos todetaan, että on taustalla jotain hämärää niin varmasti tutkitaan.

Tässä iltalehden otsikkotason tulkinta asiasta:

Intelin suorittimissa vakava suunnitteluvirhe – tuleva päivitys voi hidastaa konettasi huomattavasti

:bored::D:rofl:

No, oli siellä tarkennettukin

…

On mahdollista, että yksittäiskäyttäjille muutokset eivät näyttäydy kovinkaan rajuina, mutta pilvipalveluja tarjoavat Amazon, Google ja Microsoft voivat kokea kovan iskun, sillä ne perustuvat Intelin suorittimiin.

…

Windows insider käyttäjät saaneet beta päivityksen jo testiin?

Eiköhän se bugi löydy siitäkin

Samalla linjalla eli klikkiotsikointia harrastaa myös IS:

Tietokoneesi todennäköisesti hidastuu pian – ellet kuulu pieneen vähemmistöön

Hidastellaan vähän nykyisiä niin käypi uudet paremmin kaupaksi:smoke:

Joo tuskinpa vuoteen tullaan näkemään "secure intel cpu":ta. 😀

Intel redditissä myös mielenkiintoista luettavaa näiden kommenttien lisäksi:

"I would not want to be Intel rep at CES next week" 😉

Eli Intel on tiennyt ongelmasta jo heinäkuussa?

Negative Result: Reading Kernel Memory From User Mode

Siksi kiire syksyllä ?

Saanti ongelma syksyllä koska Intel mietti tuotteen vetämistä markkinoilta ?

No siellä sentään lukee selvästi toisella rivillä "Intelin suorittimien suunnitteluvirhe voi altistaa tietomurroille." Jotain mitä Io-Tech ei ole saanut koko omaan tekstiinä kirjoitettua. Klikkiotsikko ehkä, mutta jo toinen lause kertoo oleellisen.

Voidaankohan tämä FUCKWIT-gate tulkita suunnitelluksi vanhentamiseksi?

Ei. Edes Intel ei tekisi moista virhettä. Tämän paljastuminen tietää "pikkuisen" ongelmia siniseen leiriin.

Mielestäni aivan oikea otsikko, juuri noin tulee käymään. Toki hidastus on erilainen 1.6GHZ Pentiumilla kuin 4GHZ pelikoneella. Ensimmäinen tulee hyytymään paljon enemmän.

IO-tech ensimmäinen lause:

Täällä suuri osa käyttäjistä ymmärtää ettei kernelivuodot ole hyvästä ja että kyseinen vuoto olisi todella iso tietoturvauhka. Voisihan sen tietoturvan toki mainita (@Kaotik), mutta sivun idea on olla vähän edistyneemmille. 🙂

Ja siksi eräs asia myöhästyi kuukauden verran D:

Uutisen ingressissä tosiaan ensimmäisessä lauseessa tuo "mahdollistaa kernelimuistin tietojen vuotamisen", mutta lisäsin myös leipätekstiin, jotta tulee varmasti selväksi.

katso liitettä 68486

katso liitettä 68487

Advanced Micro Devices Inc.

Intel Corp.

Näin, just mietinkin että näkyykö kuinka osakkeissa ja pörssissä 😀

Laskee ku lehmähäntä.

Eilen katoinkin ku asiasta ekaa kertaa kuulin, että AMD:n osakkeet lähti rajuun nousuun 😀

Tässä tapauksessa ongelma ei ole tietomurto, vaan että korjaus on kohtuullisen monimutkainen, niin asiaa käsitellään hidastumisena enemmän kuin murto ongelmana.

Tuo korjaus kuitenkin hidastaa jatkuvaa suoritusta, mutta on hyvin pieni todennäköisyys että tietomurto tapahtuisi tuota kautta.

Jossakin oli maininta että tavallinen käyttäja törmää ongelmaan selaimessa javascriptin yhteydessä, onko muita riski ohjelmia?

Ei. Pikemminkin sisäisen laadunvalvonnan pettämisestä on kysymys.

Nyt: AMD +6,65%, Intel -2,03%

Illalla voi olla paljon suuremmatkin erot

edit. Intel -2,39% -> -2,45 -> -2,58 ->

AMD +6,83%-> +7,29

Inteliä lyödään kuin vierasta sikaa.

Ja ollaan vielä premarket -vaiheessa.

"PS: It appears 64-bit ARM Linux kernels will also get a set of KAISER patches, completely splitting the kernel and user spaces, to block attempts to defeat KASLR. We'll be following up this week."

@ 'Kernel memory leaking' Intel processor design flaw forces Linux, Windows redesign • The Register

Eli liekkö se ruoho sen vihreämpää silläkään puolella. 😀

Kaskas, kun rytzonin ostin, se vaikuttaa päivä päivältä paremmalta valinnalta.

Ai vaikuttaa AMD puolellekkin vaikka ei pitäisi.. no voi prkl sentään.

Nyt kaikki raspit ostamaan kaupat tyhjiksi ja arm servut pyörimään.

Minä uskallan väittää ettei tätäkään palstaa käyttävistä tuo lause todellakaan kaikille tai edes suurelle osalle automaattisesti sitä tarkoita. Niille jotka tietää koneiden sielunmaisemasta enemmän, toki se tarkoittaa sitä. Ei se kai kuitenkaan tarkoita ettei se uutinen voisi olla sellainen, että siinä yksinkertaisesti ilmaistaan niitä lähtökohtia, kuten se nyt muokattuna niin tekee ja sitten kohdistetaan niille joita asiat oikeasti kiinnostaa, sitä syvällisempää ja asiantuntevampaa materiaalia? Minä en todellakaan pidä itseäni minään kaikkien tietokone asioiden asiantuntijana, vaikka aika kauan näiden kanssa tuhertanut. Silti täältä nimen omaan löytyy juttuja kun mennään sellaisille tasoille ettei minulla ole mitään hajua mistä on kyse. Sehän on io-techin vahvuus, asiantuntijoilta niille joita oikeasti kiinnostaa. Se ei automaattisesti tarkoita että se vastaanottaja on juuri sen asian asiantuntija ja automaattisesti ymmärtää kaiken termistön asian taustalla.

Itse kyllä epäilen tuota js vuotoa. Voi olla aika vaikeasti hyödynnettävä ongelma, mutta silti hyödynnettävissä. Varsinkin jaetuissa järjestelmissä iso riski.

Monessa paikassa on todettu, että uudemmat prosessorit joissa on PCID-tuki, kärsisivät bugista vähemmän, mutta missään ei kerrottu mitä "uudempi" tässä yhteydessä tarkoittaa. Nyt kun googlailin asiaa, niin ilmeisesti PCID on ollut Inteleissä jo Westmerestä, eli vuonna 2010 julkaistusta Sandy Bridgen edeltäjästä asti:

Uskallan väittää että tietoturva uhka ei ole niin suuri kuin annetaan ymmärtää, koska on ollut olemassa n.12 vuotta

edit. uusin tieto 8 vuotta

Voi tietenki olla palvelin päässä. Itse en vain ole löytänyt kongreettisia esimerkkejä.

Käsittääkseni javascript oli vain yksi esimerkki ja periaatteessa ihan mikä tahansa ohjelma voi olla uhka

Ilmeisesti ainakaan kaikissa backportatuissa pätseissä ei tulla hyödyntämään PCID:tä uudellakaan raudalla

LKML: Linus Torvalds: Re: Linux 4.15-rc6

Melkein mieluusti estäisi pätsin niin ei heikkene suorituskyky. Saa nähdä erottuuko pätsi muista kun tulee.

Periaatteessa kaikki IO-intensiiviset taskit voivat ottaa hittiä, samoin kaikki monisäiesovellukset, joissa on paljon säikeiden välistä synkronointia.

Tietokannat näyttäisivät olevan yksi pahiten kärsivistä, mutta joku kryptolouhinta voi ottaa isosti osumaa myös.

No mikäli uhkaa ei olisi, niin eihän tätä koko paikkausta tarvitsisi suorittaa. Siitähän tässä on kyse, että kyseessä on tietoturvauhka. Eli vaikka joku javascript joka on nettisivulla voisi päästä käsiksi koneen kernelimuistissa oleviin tietoihin ja sieltä kalastella kaiken mahdollisen salasanoista ja käyttäjätunnuksista lähtien. Ei sitä korjattaisi jos se ei olisi rikki. Se että korjaus on monimutkainen ei käsittääkseni poista juurisyytä? Eikä se syy ole mikään muu kuin se tietoturva.

Windows pakottaa, laittaa jonkun päivityksen kanssa samaan eikä jaa tietoja kun vasta myöhemmin.

Olisipa jo tiistai niin näkisi käytännössä.

Mitä jos se vaikuttaa esim johonkin firestrike total scoreen?

Ei tule kukaan rikkomaan ennätyksiä vähään aikaan jos sieltä otetaan se 30% pois.

Siihen taitaa olla hyvä syy, vai mitä mieltä olet? Linux patchin kommentitkin piilotettu, jotta vaikeampi hyväksikäyttää. 🙂

Kerro toki jos/kun niitä alkaa löytyä. Varmasti monia kiinnostaisi tietää lisää.

Toki uhka kasvaa kun haavoittuvuutta yritetään hyödyntää. Yleensä haavoittuvuudet pyritään paikkaamaan oli se uhka tai ei.

Jos se olisi niin suuri uhka olisi internet ajettu alas kriittisiltä osin. Toki moni hakkerointi perustuu kernelin sorkkimiseen, mutta paljon estää ettei koneelle yleensä päästä fyysisesti.

Vaikutus nähdään vasta myöhemmin, mutta voin melkein luvata ettei firestrike tuloksesta lähde 30% pois. 😀

30% voi olla pahimmillaan, no kannattaa aina varautua pahimpaan, mutta voi myös odottaa 5% vähennystä.

Peli nopeudessa tulee huomioida jotkut "raja tapaukset" tai edge cases niinkuin jenkit niitä kutsuu, veikkaampa että esim Arma 3 tulee ottamaan hittiä tästä.

90% kaikista vuodoista on korjattu lauseella, älä käytä internet exploreria. Varmaan myös tässä 🙂