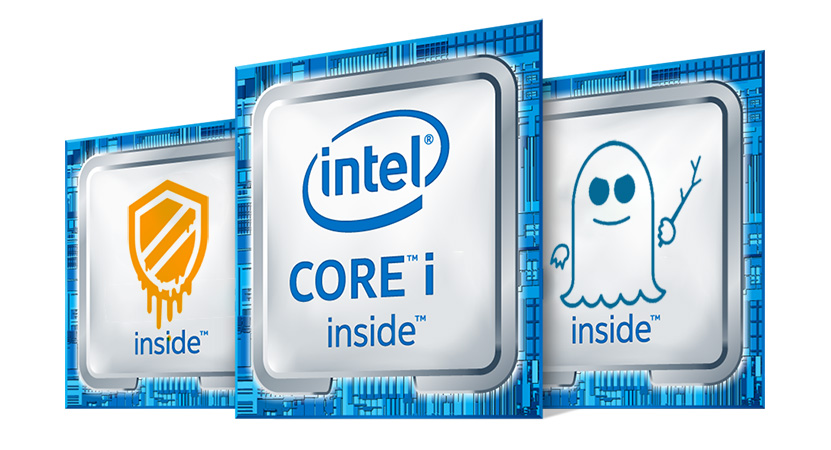

Alkuvuoden polttavimmat puheenaiheet tietoturvan saralla ovat olleet Meltdown- ja Spectre-haavoittuvuudet, niiden korjaukset ja niistä aiheutuneet komplikaatiot. Etenkin Intelillä on ollut ongelmia päivitystensä kanssa, sillä ne ovat aiheuttaneet paitsi suorituskykyhävikkiä, myös uusia suoraan käyttäjille näkyviä ongelmia.

Kotikäyttäjien kannalta Intelin päivitysten vaikutus suorituskykyyn on käytännössä olematon tai lähes olematon. Päivitysten myötä syntyneet satunnaiset uudelleenkäynnistymiset ovat kuitenkin ongelma, joka näkyy helposti kotikäyttäjänkin arjessa. Intelin mukaan ongelman piti alun perin koskea vain Haswell- ja Broadwell-arkkitehtuureja, mutta sittemmin yhtiö on päivittänyt lausuntoaan koskemaan kaikkia Core-arkkitehtuureita Sandy Bridgestä lähtien.

Intelin tuoreimman lausunnon mukaan yhtiön insinöörit uskovat nyt löytäneensä perimmäisen syyn Haswell- ja Broadwell-arkkitehtuurien uudelleenkäynnistymisongelmaan ja edistyneensä jo huomattavasti sen korjaamisessa. Yhtiö ei kuitenkaan kerro, onko myös muiden Core-arkkitehtuureiden uudelleenkäynnistysongelmat kiinni samasta seikasta tai miten niiden korjaus edistyy.

Lopullista korjausta odotellessa Intel suosittelee, että OEM-valmistajat ja muut yhtiön tuotteita käyttävät palveluntarjoajat lopettavat nykyisten päivitysten jakelun ehkäistäkseen uudelleenkäynnistysongelman leviämistä. Lisäksi Intel toivoo kumppaniensa keskittyvän Haswell- ja Broadwell-prosessoreiden tulevan päivityksen esiversioiden testaamiseen, jotta lopullinen versio saataisiin jakoon mahdollisimman nopeasti.

Lisäksi Intel pyrkii tarjoamaan käyttäjille, joille järjestelmän vakaus on ensisijainen seikka, mahdollisuutta palata käyttämään edellistä versiota prosessorin mikrokoodista siihen saakka, kunnes lopullinen ja ongelmaton mikrokoodiversio on valmis. Mikäli edellinen mikrokoodiversio tuodaan saataville, se tulee asentaa BIOS-päivityksen muodossa. Edelliseen mikrokoodiversioon paluu ei vaikuta Spectren ensimmäisen variantin tai Meltdownin korjauksiin, mutta poistaa suojauksen Spectren kakkosvariantilta.

Lähde: Intel

Ja taas julkaistiin lisää:

New Spectre-Level Flaw Targets Return Stack Buffer

“In this paper, we introduce a new attack vector for Spectre-like attacks that are not prevented by deployed defenses,” researcher Nael Abu-Ghazaleh wrote in the paper. “Specifically, the attacks exploit the return stack buffer (RSB) to cause speculative execution of the payload gadget that reads and exposes sensitive information.”

Tämänkään toimintaa ei ole todistettu AMD:n tai ARM:n prosessorilla. Voi olla ettei toimi AMD:lla ja taas Intelin nopeus tippuu kun AMD:n pysyy samana :cigar:

Registerin uutisen mukaan Spectre rises from the dead to bite Intel in the return stack buffer

Sekä amd että intel sanovat edellisten keinojen tehoavan tähän.

Tutkijoiden mukaan toimi vaikka "edelliset keinot" olivat Intelillä käytössä, joten odotellaan pitääkö Intelin lausunto paikkaansa.

Kannattaako nyt odotella rautapäivitettyjä prossuja vai voiko hyvillä mielin uusia läppärin. Uudessa koneessa olisi Intel 8550u. Jos nyt ensivuonna saa jotenkin paljon ajankohtaisempia laitteita, niin ehkä sinne voisi kärvistellä. Nykyinen Lenovo sai mikrokoodipäivityksiä ja käyttis on viimeisin Win10, joten sillä vielä pärjännee, mutta kun rahaa laittaa tiskiin, niin mieluusti sitten maksaa pitkäikäisestä laitteesta.

Asiaahan voi tarkastella esim. päivitysten saatavuuden tai koneen suorituskyvyn näkökulmasta. Intel tarjoaa Spectre-mikrokoodipäivitykset tällä hetkellä muistaakseni Nehalemiin, eli n. 10 vuotta vanhoihin prosessoreihin saakka. Jos Intel jatkaa samalla linjalla tulevaisuudessakin, niin 8550u-prosessorille tulee päivityksiä jonnekin 2020-luvun loppupuolelle saakka. Ts. rautapäivitettyjen prossujen odottelu on turhaa. Uudet mikrokoodit saa aina asennettua Windowsin kautta, joten siitäkään ei tarvitse olla huolissaan, että Lenovo lopettaisi läppärin tukemisen.

Toisaalta, jos annat koneen suorituskyvylle erityistä painoarvoa (varsinkin I/O-operaatioiden osalta), niin kannattaa ehkä jättää konepäivitys myöhemmäksi. Nyt ostetun koneen nopeus on jo valmiiksi jonkin verran kärsinyt Meltdown/Spectre-päivitysten takia ja se saattaa tulevina vuosina hidastua uusien sivukanavahaavoittuvuuksien paikkailun myötä vielä lisää.

En tiennytkään, että mikrokoodit ei vaadi BIOS päivitystä. Tämä on hyvä, sillä uusi läppäri olisi Huawei ja heidän tuestaan ei ole kokemuksia.

Vaikea ottaa kantaa IO suorituskykyyn. Videoeditointia, photaria ja kevyitä pelejä on tarkoitus käytellä.

Suorituskyky tippunee verrannollisesti myös muissa ja odottaessa vanha läppärini hidastuu entisestään myös.

Nimenomaan näin. Noiden "rautakorjattujen" prosessorien pitäisi olla nopeampia kuin softalla korjattujen. Olennaista sekin ettei tiedetä millaista uutta Spectreä vielä keksitään ja rautakorjauksen "pitäisi" estää myös vielä keksimättömien Spectre-tyylisten hyökkäysten toiminta, tai osa niistä. Huonolla tuurilla keksitään jotain ihan uutta ja sitten taas tarvitaan erilaista korjausta. Ei ole juurikaan ollut edes spekulaatiota tuollaisista.

Uutta bugia. Kriittisyysaate taas aika kova ja intelin kurssi laskussa:

https://software.intel.com/security-software-guidance/software-guidance/l1-terminal-fault

Noita tuntuu nyt olevan. Joku tutkija löysi "God Mode" tilan vanhoista VIA:n prosessoreista. Muutama käsky ja kaikista prosessorin suojauksista mennään kerralla ohi:

Hacker Finds Hidden 'God Mode' on Old x86 CPUs

Critical Flaw Undermines Intel CPUs' Most Secure Element

Tämmöinenkin sitten..

Tuo on juuri se mihin tuo L1 terminal fault fixi oli. Eli sama asia, mutta paremmin selitettynä. Kiitos linkistä. 🙂

Joo, intelin omassa selityksessä sivuutettiin sujuvasti tuo secure enclaven rikkominen toisin kuin tässä.

Tämä ei kuulosta hyvältä Intelin suhteen. Noita reikiä löytyy koko ajan lisää Intelin puolelta ja AMD:llä on hiljaista joten se pelaa suoraan AMD:n pussiin. AMD:n 7nm EPYC kolkuttelee kohta ovella ja kukaan ei tiedä miten paljon laskutehoa ostetusta Intelin prosessorista saa oikeasti fiksien jälkeen irti.

Eihän tuo laskuteho ole tainnut aivan kauheasti tippua. Lähinnä usko nykyiseen arkkitehtuuriin ns. turvallisena alustana alkaa huojua. AMD kohdalla palvelinrauta vaikuttaa aika hyvältä verrattuna Inteliin. Kilpailu kiristyy ja samalla Intel ongelmissa vanhojen tietoturvien kanssa.

Kaikki Spectret yhteensä noin 3-10% riippuen monesta tekijästä.

Meltdownista tositilanteissa 0-40%.

Spectre ei hirveästi tunnukaan mutta Meltdown on lähellä dealbreakeriä tietyissä palvelimissa.

https://support.microsoft.com/en-us…or-windows-10-version-1803-and-windows-server

KB4100347: Intel microcode updates

Intel recently announced that they have completed their validations and started to release microcode for recent CPU platforms related to Spectre Variant 2 (CVE 2017-5715 [“Branch Target Injection”]).

Sieltä tuli tollainen

Mitenkäs tämä:

Intel Publishes Microcode Security Patches, No Benchmarking Or Comparison Allowed! – Bruce Perens

Intel Publishes Microcode Security Patches, No Benchmarking Or Comparison Allowed!

You will not, and will not allow any third party to (i) use, copy, distribute, sell or offer to sell the Software or associated documentation; (ii) modify, adapt, enhance, disassemble, decompile, reverse engineer, change or create derivative works from the Software except and only to the extent as specifically required by mandatory applicable laws or any applicable third party license terms accompanying the Software; (iii) use or make the Software available for the use or benefit of third parties; or (iv) use the Software on Your products other than those that include the Intel hardware product(s), platform(s), or software identified in the Software; or (v) publish or provide any Software benchmark or comparison test results .

Tämä ehto tuskin pitää oikeudessa, eikä sitä taida kukaan noudattaakaan.

Tämä ehto jo sinällään kertoo käytännössä sen, mitä Intel ei halua kertoa: Vaikutus suorituskykyyn on merkittävä.

Tämä todellakin varmasti estää benchaamisen 😀

Joo ei sillä, että tuolla mitään estävää merkitystä olisi käytännössä, mutta mitä hemmettiä siellä on edes liikkunut kenenkään päässä sillä joka päästänyt tuommoisen klausuulin läpi mukaan tekstiin. Mitä edes mahdollista reaalista hyötyä tällä on voitu kuvitella oikeasti haettavan? Sama kuin kulkisi nokka jo valmiiksi verillä kädessä kyltti, jossa lukee "voisko joku edes vähän vetää turpaan lisää" 😀

Suorituskyky on katastrofaalisen huono kaikki patsit päällä. Serveripuolelle Intelin prossut failaa aivan täysin, kaikki käskyn laillisuustarkistukset tehdään vasta käskyn valmistumisvaiheessa eli spekulatiivisesti ajettavalla koodilla on vapaa pääsy kaikkeen, esimerkiksi L1-datacachen invalidointi on yhden bitin tarkastus käskyn retirement-vaiheessa eli L1 data täytyy tyhjentää prosessin vaihdossa ja HT disabloida ellei tehdä käyttöjärjestelmätason muutoksia jotka estää eri prossessien ajon samassa ytimessä, joka sekin itsessään aiheuttanee ainakin serverin suurilla kuormituksilla hidastumista koska kuormaa ei voida jakaa kaikille threadeille.

Ja koodin sandboksaus lienee useimmilla softilla aivan rikki, execute disable on kanssa myöhäinen tarkistus joten saamalla prosessori hyppäämään userdataan saadaan sandboksatusta virtuaalikoodista käsin ajettua konekielistä hyökkäysohjelmaa, miten lie tuokin mahdollisuus saadaan järkevästi tukittua kaikesta softasta…..

Outoa vain että Intel ei ole ottanut enempää hittiä siitä että heidän prossussunsa on täysi failure side-channel hyökkäyksiä vastaan.

Debiania nuo uudet lisenssiehdot on säikäyttänyt sen verran että päivityksiä on pantattu jo yli 2 viikkoa Intelin mikrokoodipäivityksen lisenssiehdot kieltävät suorituskykytestien julkaisun – io-tech.fi

Aika omituinen vaatimus, ettei saa verrata kulkeeko auto enää yhtä lujaa kuin ennen muutosta.

Suututtaa kun World Of Warcraft serverit on nytkähdellyt tämän vuoden. Tulee you are not eligible to loot ja kun painaa uudestaan nappia 0.5s päästä niin lootti onnistuu. Ja jotkut vielä kehtaavat väittää ettei nämä Intelin katastrofit vaikuta pelaajiin.

Onko Blizzard jossain todennut että johtuu tuosta, vai veikkaatko vain? Todennäköisimmin nuo liittyvät ihan siihen phasingiin ja nykyiseen personal loot -järjestelmään kuin palvelinten I/O-nopeuteen

Ihan omaa veikkausta on ajankohtaan nähden, kun jouluna ja tammikuussa pelasi hyvin vaikka migraatiot oli tehty ja phasingit päällä. Tammihelmikuun se oli jonkun server side patsin jälkeen alkoi nuo ongelmat, client siden ei tarvinnut tehdä mitään.

Sekä ei ole Activision Blizzard myöntänyt tai kieltänyt ikinä mitään eikä ikinä tule kertomaankaan. Mutta satun olemaan hyvissä väleissä serverin omistajan kanssa jossa olen pelannut pelin alusta alkaen. Tosin siinä on paljon muitakin juttuja, mutta ei tuo intelin juttu ilmeisesti asiaa ole kauheasti parantanutkaan.

Blizzardihan pitää AINA mykkä koulua, kun joku oli kertonut sen päivitys injektion kriittisen haavoittuvuuden blizzardille ja kuinka asian voi korjata. Niin alkoi korjaantua vasta kunnes kriittinen haavoittuvuus julkaistiin nettiin yleisesti. (kuka tahansa pystyi uppimaan kaikkien battle.net käyttäjien koneille ohjelmia)

Nyt loppu iotechiltä hommat. Ei saa enää inttelii testata.

Mielenkiintoinen artikkeli asiaan liittyen:

Pelätyt haavoittuvuudet eivät ehkä ole lainkaan korjattavissa – voi vaatia todella rajuja ratkaisuja

"

Wisconsinin yliopiston professori Mark Hillin mukaan rienaavia haavoittuvuuksia ei saada koskaan paikattua, ja tilanteesta toipuminen vaatii jotain ennenkuulumatonta: suorittimien täydellistä uudelleensuunnittelua, eli käytännössä kokonaan uuden suoritintyypin luomista.

+

ongelma piilee siinä, että Spectre ja Meltdown eivät ole varsinaisesti bugeja vaan vikoja. Nykyiset suorittimet on suunniteltu alkuperäisen suoritinmallin pohjalta, ja alkuperäinen malli on perustavalla tavalla viallinen.

Ongelman lopullinen ratkaiseminen vaatisi siten suoritinarkkitehtuurin täydellistä uudelleensuunnittelemista.

"

Tässä myös juttua Lontoon jalolla kielellä:

Solving Spectre and Meltdown may ultimately require an entirely new type of processor

Hassusti "unohtaa" ettei Meltdown ei tehoa AMD:n :hammer:

Another Meltdown, Spectre security scare: Data-leaking holes riddle Intel, AMD, Arm chips

7 Varianttia lisää, nyt sai AMD oman Meltdownin joka toimii ZENillä

no kyllähän se löyty AMD:n tuotteistakin nyt

Eli nyt Intelille on 7 eri Meltdown varianttia ja vihdoin myös yksi joka toimii AMD raudalla. Eiköhän tuohonkin tehdä softafix…

Mutta tuohon uuteen, vain Inteliä koskevaan, Meltdowniin ei taida käyttistason korjaus onnistua:

Uutisessa viitattu tutkimuspaperi

https://arxiv.org/pdf/1811.05441.pdf

No, kun coreja nykyisin on pilvinpimein, niin lukitaan yksi core ja sen HT pari käyttiskäyttöön ja hoidetaan sillä salaus ym hommat käyttiksen sisällä, niin noita vuotoja ei tapahdu. Lukuunottamalla L3 jne mahdollisuutta, murrrä nämähän eivät koske sitä.

.. ja toimii AMDn nyky-raudalla vain 32-bittisessä moodissa.

Ainoa tuon osalta haavoittuvainen käsky AMDllä on "bounds" jota ei ole 64-bittisessä tilassa tuettu ollenkaan.

Eli siis, 64-bittinen koodi on AMDllä täysin turvassa, ja 32-bittinenkin koodi voi olla haavoittuvaista vain jos käyttää muinaista ja hidasta bounds-käskyä.

Sen sijaan 64-bittiselle tilalle on tullut uusi MPX-laajennus jota muutama uusi intelin prossu tukee (en muista, mitkä).

Mutta, on mahdollista, että zen2 lisää tuen MPXlle jolloin se voisi olla haavoittuvainen myös 64-bittisessä tilassa.

Tosin käsittääkseni tuo MPXkin on tarkoitettu lähinnä vain "lisäturvakerrokseksi" että sen ohittaminen yksinään ei pitäisi riittää mihinkään exploittiin, sen kiertäminen vaan poistaa siitä saatavan "lisäturvallisuushyödyn".

No nyt torille juhlimaan! 7 meltdownista jopa yksi koskettaa AMD prossuja.

Valmistajien mukaan vanhat pätsit pitäisi estää nämä uudetkin mutta tutkijat ovat eri mieltä:

No anna mennä jos siltä tuntuu.

Ei liene yllätys että suuri osa rei'istä löytyy intelin x86 ja x64 suorittimista, tutkijoilla ei ole aihetta eikä tarvetta etsiä reikiä 10-15% markkinaosuudella olevista 2lk romppeista muuten kuin intel suorittimissa havaittujen haavoittuvuuksien osalta.

Nyt löydetyt bugit ei tule jäämään viimeisiksi kummankaan valmistajan suorittimissa vaikka amd:n prosessorit oli vielä muutama viikko sitten 'immuuneja' kaikille tiedossa oleville ja kuviteltavissa oleville haavoittuvuuksille.

Joo eiköhän molemmille tule vielä löytymään haavoittuvaisuuksia, mutta ei yhtä pahoja kuin alkuperäinen meltdown. Se kun paikattiin monista isoista pilviympäristöistä ennen julkaisua ihan sen kriittisyyden takia.

Jätetäänpäs se provosoiva sävy pois sieltä keskustelusta puolin ja toisin, niin on kaikkien mukavampi seurata tätä säiettä.

Väkisin tulee mieleen, kun näitä nyt löytyy, että alkaako viimein olla x86 aika väistymässä ja pitäisi jotain uutta kehittää.

Ei.

Ihan samalla tavalla minkä tahansa muun yleisen arkkitehtuurin saman suorituskykyluokan prosessori olisi haavoituvainen, ja toisaalta niitä arkkitehtuurilisäyksiä/muutoksia, millä näiltä voisi osittain suojautua on aika lailla yhtä helppo tehdä X86een kuin muihinkin arkkitehtuureihin.

Itanium ja Mill on tosiaan näille immuuneja(koska niissä ei ole OoOE:tä), mutta itaniumin suorituskyky sukkaa ja Mill on vaporarea, ja jos se joskus valmistuu, se ei tule pääsemään lähellekään hypetettyä suorituskykyä. (Kumpikaan ei siis ole samaa suorituskykyluokkaa kuin nyky-x86t, powerit ja järeimmät ARMit)

Ei se x86:sta ole kiinni, tovi sitten tulleen SMT-sivukanavasetin epäillään koskevan kaikkia mahdollisia arkkitehtuureja missä on vaan SMT-teknologia käytössä ja spectre/meltdown-settien tiedetään koskevan myös ARM-prossuja jne

Pohdintaa varmasti käydään siitä että pitäisikö SMT:stä luopua ja palata "kivikaudelle" luopumalla ennustuksista. Mitä enemmän tuohon ennustuksiin löytyy hyökkäyksiä, niin sen suurempi paine kasvaa siitä luopumiseen. Suorituskyvyssä otettaisiin kovasti pakkia, mutta eihän sekään hyvä tilanne ole jos vuotaavat kuin seulat.

SMT:llä ei ole ollut mitään tekemistä näiden "toisen sukupolven sivukanavahyökkäysten" (spectre, meltdown ja niiden variantit) kanssa.

Se pari viikkoa sitten julkaistu SMTtä hyödyntävä "portsmash" oli ihan perinteinen "1. sukupolven" sivukanavahyökkäys, tehtynä vaan hiukan eri tavalla, ja se sai aivan liikaa medianäkyvyyttä suhteessa näihin.

[semi-ot]

Onhan Intelillä useampi Mill-sarjalainen ihan markkinoilla?

[/semi-ot]

Kyse on enemmän kuin x86 tai x64 -käskykantojen ongelmista. Kyse on prosessorisuunnittelun ja nykyisten yleisten arkkitehtuurien rakenteellisista haavoittuvuuksista.

Nämä siis koskevat myös ARM-suoritinperheiden prosessoreita, jotka käyttävät samanlaisia tekniikoita ja ovat alttiita samankaltaisille hyökkäyksille.

Kyllä tämä varmasti tulee vaikuttamaan CPU-suunnitteluun, kääntäjiin ja muihin tietotekniikan arkkitehtuureihin. Mutta aikaa tämä vie vuosia aikaa, että vaikutukset, heikkoudet ja korjaukset on kunnolla saatu ymmärrettyä ja ratkottua.

Tutkijat julkistivat seitsemän uutta Spectre- ja Meltdown-sivukanavahyökkäystä – io-tech.fi

(keskustelu omassa ketjussaan vaikka noista, tämä miljoonan uutisen kommenttiketju rupesi hajoilemaan viimeksi kun se liitettiin uuden uutisen kommenttiketjuksi)