Redgatella ohjelmistoinsinöörinä työskentelevä Chris Moore on tehnyt OnePlus 2 -älypuhelimensa dataliikenteestä mielenkiintoisia löytöjä, jotka ovat viime päivinä saaneet aikaan keskustelua OnePlus-käyttäjäyhteisössä. Moore teki havaintonsa jo alkuvuodesta, mutta ne nousivat vasta nyt median kautta laajempaan tietoisuuteen. Havainnot koskevat tiettävästi kaikkia OnePlussan OxygenOS-käyttöjärjestelmällisiä puhelimia.

Mooren havaintojen mukaan puhelin lähettää salattuja tietoja HTTPS:n yli open.oneplus.net-domainiin Yhdysvalloissa sijaitsevalle Amazon Web Services -serverille. Mooren keräämien lokien mukaan puhelimen lähettämiin tietoihin sisältyy ainakin aikaleimat uudelleenkäynnistyksistä, lataamisesta, näytön sammumisista ja käynnistymisistä, laitteen firmwaretiedot, puhelinnumero, sarjanumero, IMEI ja MAC-osoite, langattomien verkkojen SSID-tietoja sekä tiedot käytetyistä sovelluksista aikaleimoineen. Tietojen avulla jopa käyttäjän identiteetti on varsin helppo selvittää.

OnePlus on kommentoinut noussutta kohua myöntämällä siirtävänsä turvallisesti analytiikkatietoja kahdessa eri lähetysvirrassa HTTPS:n yli Amazonin servereille. Ensimmäinen datavirta sisältää käyttöanalytiikkaa, joita OnePlus kerää ohjelmistonsa hienosäätämiseen käyttäjien käyttötottumusten pohjalta. Toinen datavirta sisältää laiteinformaatiota, jota yritys käyttää tarjotakseen parempaa tuotetukea asiakkailleen.

@chrisdcmoore I've read your article about OnePlus Analytics. Actually, you can disable it permanently: pm uninstall -k –user 0 pkg

— Jakub Czekański (@JaCzekanski) October 10, 2017

OnePlussan mukaan käyttöanalytiikat voi kytkeä pois päältä asetusvalikon ”Lisäasetukset”-alavalikosta ”Liity käyttäjäkokemusohjelmaan” -alakohdasta, mutta käyttäjäraporttien mukaan se ei vaikuttaisi tietojen keräämiseen. Sen sijaan tietojen keräämisestä vastaavan OnePlus System Service -prosessin sammuttaminen onnistuu tiettävästi ”pm uninstall -k --user 0 net.oneplus.odm” -komennolla. Kikan käyttämiseen tarvitaan yhteys tietokoneeseen ADB:n (Android Debug Bridge) ja komentokehotteen kautta.

OnePlussan ohella myös monet muut puhelinvalmistajat keräävät käyttäjädataa eri muodoissa tuotteidensa ja palveluidensa kehittämiseen, eli datan kerääminen itsessään ei ole yllättävää. Asian keskiössä on se, miten tietoja käsitellään ja mitä ne tarkalleen ottaen sisältävät. Käyttäjätietojen käsittelyn pitäisi tapahtua mahdollisimman anonyymisti ja läpinäkyvästi, mutta OnePlus ei ole noudattanut näistä kumpaakaan.

Lähteet: Chris Moore, OnePlus Forums, Reddit, Android Central, xda-developers

Kuva: Chris Moore

Tämä tuntuu olevan enemmän sääntö nykyään kun poikkeus. Ihan sama mikä valmistaja niin "anonyymiys" ja "läpinäkyvyys" eivät ole listalla.

Hyvä syy root puhelin ja asentaa CM tai muu vastaava?

Ei ole mitään yksityisyyttä enää missään laitteessa.

Kiinalaisen valmistajan google-facebooklaite = ihan varmasti seurataan ja tarkkaillaan

net.oneplus.odm vie myös suht paljon akkua, suosiolla vain poistoon.

Ainakin Lineage OS:ssa (ent. CyanogenMod) käyttäjälle annetaan mahdollisuus hyväksyä tai hylätä anonyymien käyttäjätietojen kerääminen ensimmäisellä käynnistyskerralla. Lisäksi valintaa voi myöhemmin muuttaa asetuksista.

Ja aina nämä vakoilut perustellaan sillä samalla asialla, eli ”pystytään kehittämään ja tarjoamaan asiakkaille parempia palveluja”.

Tekninen diagnostiikka kuten uudelleenkäynnistykset, akun ja latauksen tila, käyttöjärjestelmän versio ja laitteen sarjanumero eivät sinänsä ole kovin suuri ongelma yksityisyydelle.

Puhelinnumero ja sovellustiedot ovat jo jossain määrin yksityisyyttä koskevia tietoja. Samoin Wlan-verkkojen tiedot, vaikka verkot näkyvätkin periaatteessa kaikelle kansalle.

Mutta mitenkäs nämä tiedot on selvitetty? Ilmeisesti ne lähetetään salatulla yhteydellä, mutta sen murtaminen on onnistunut jollain "mies välissä"-tyyppisellä hyökkäyksellä? Ei ole tietoturva ihan kohdallaan oneplussalla.

Murtaminen on helpompaa kun tietää tai sivistyneesti arvaa mitä salattu tieto sisältää.

Sammuttaminen vai poistaminen? :btooth:

En tajuu näiden puhelimien prosessinhallinnasta mitään. Voiko tuon paketin hakea takaisin poiston jälkeen jollain apt-get vai jääkö sen installeri puhelimeen, jolloin voit suorittaa install-komennon?

Hankkiessasi Anteropuhelimen tietoisesti suostut tähän. Mitään muuta voi olettaakkaan.

Jos salausmenetelmä on kunnollinen, tiedot datan ominaisuuksista ennen salausta eivät mainittavasti helpota salauksen murtamista. Mutta se on edelleen vähän epäselvää, miten kys. tutkija sai salauksen murrettua.

Taitaa olla suunnilleen sama kaikkien älypuhelinten kanssa. Vanhalla mustavalkonäyttöisellä Nokialla tai Ericssonilla voi puhua rauhassa. Mitähän Symbian-puhelimet tai vanhemmat Blackberryt tekevät?

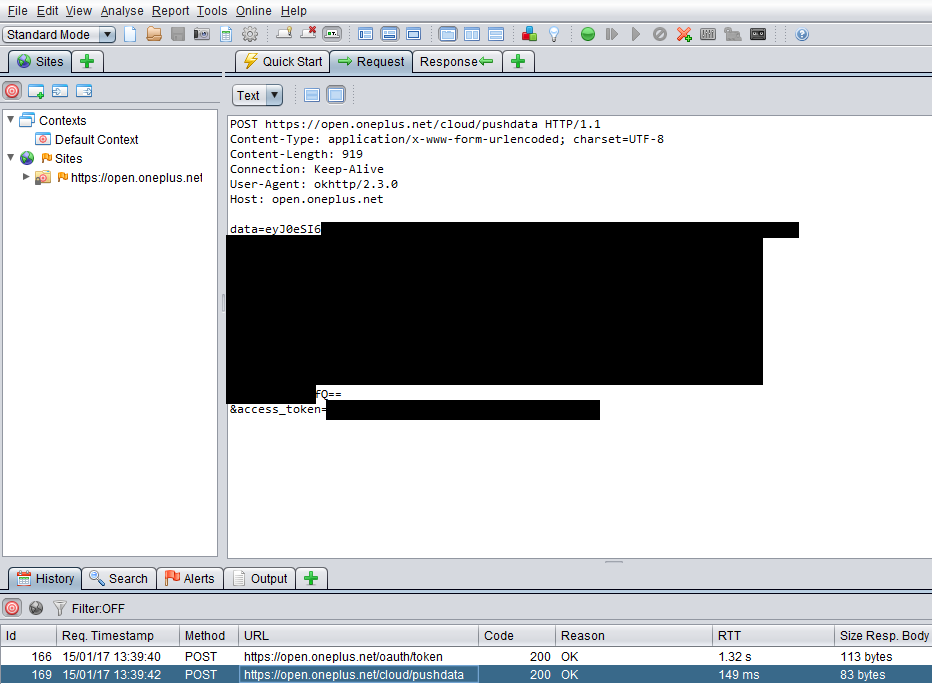

[quote]So the next question is what is being sent here? From the example screenshot, we see two requests being sent over HTTPS; the first (not pictured) sending authentication information to /oauth/token and the second, more interesting request, to /cloud/pushdata/ with two parameters; access_token which was the OAuth token returned from the first request, and data which appears to be Base64 encoded.

Decoding the Base64 parameter gives us some JSON, show below (formatting mine)[/quote]

[quote]Base64 is a group of similar binary-to-text encoding schemes that represent binary data in an ASCII string format by translating it into a radix-64 representation.[/quote]

Jos tiedot loggaa suoraa lähettävästä puhelimesta käsin, niin eikös niihin pääse käsiksi ennen salausta? Tässähän nyt ei kuitenkaan "ryöstetty" noita lähetyksiä laitteen ulkopuolelta :think: Kunhan nyt siis heittelen ajatuksia ilmaan.

Pääsisi kyllä, mutta miten tässä sitten tehtiin? Tässä puhutaan jostain proxysta jonka läpi liikenne on mennyt:

OnePlus OxygenOS built-in analytics

Minulla ei kyllä riitä asiantuntemus tarkempaan tulkintaan :beye:

"From the example screenshot, we see two requests being sent over HTTPS; the first (not pictured) sending authentication information to /oauth/token and the second, more interesting request, to /cloud/pushdata/with two parameters; access_token which was the OAuth token returned from the first request, and data which appears to be Base64 encoded.

Decoding the Base64 parameter gives us some JSON, show below (formatting mine)"

Jaa, taisi löytyä:

Solving the SANS Holiday Hack Challenge 2016

Tuossa puhutaan emuloinnista, mutta sama onnistunee fyysisellä puhelimellakin. Eli ilmeisesti väärä sertifikaatti on lisätty puhelimeen luotettujen listalle ensin. Tällaiselta onkin jo hankalampi suojautua. Tiedonkeruuohjelmaan voisi kai jonkun ylimääräisen tarkituksen lisätä, mutta sellaista ei ehkä kannata odottakaan.

Onkohan kyseessä vain Oneplus 2, koska kun ajan pm-komentorivin yhdessä 3T:ssä, saan vain ilmoituksen:

”android.os.DeadObjectException: Transaction failed on small parcel; remote process probably died”

Olisi myös mielenkiintoista tietää tekeekö tuo ohjelma mitään muuta kuin tietojen lähettämistä, eli menettääkö jotain mahdollisesti hyödyllisiä toimintoja samalla.

Johtuikin siitä että käytin Termuxia enkä ADB:ta, eli tämä todellakin vaatii ADB:n vaikkakin Termuxissa on sama pm-komento kuitenkin ajettavissa, ja tuon niminen paketti on uninstalloitavissa 3T-mallissakin eikä vain 2:ssa.

OnePlus yrittää pelastaa rippeet mitä jäljellä, mutta…

Taas yksi hyvä syy rootata puhelin ja asentaa vaikka Lineage OS.

Käyttäjä on tuote.

Tälläiset tiedot ovat kyllä ikäviä tahroja näin hyvin ponkaiseen firman maineeseen. Toki jokainen yrityshän tätä harjoittaa melko tavalla, mutta tässä on aika räikeää tuo toiminta.

Silmät auki. Jolla ja Sailfish alle, niin huolet häviää 😎

Tämä on itseä askarruttanut vuosia: Kukas nämä vaihtoehtoiset rommit on auditoinut tietoturvallisiksi?

Lineagen voi asentaam myös ilman rootia. Se on suositeltavaakin, ellei halua tapella pankkisovellusten root-tarkistusten kanssa.

En tiedä onko Lineage tilannut ulkopuolista auditointia koskaan, mutta lähdekoodi on ainakin jaossa ja epäilysten kohdalla ei tarvitse kuin katsoa sinne. Lisäksi Lineagen takana ei ole mitään firmaa, vaan yhteisö. (Lineage on siis CyanodenModin jatkaja)

Let's Talk About OxygenOS Analytics