Spectre ja Meltdown ovat olleet viimepäivien kuumin puheenaihe IT-maailmassa. Suurimman osan huomiosta on saanut Intel, vaikka haavoittuvuudet koskevat myös muita valmistajia.

Spectre- ja Meltdown-haavoittuvuuksien paikkaamisen tiedetään vaikuttavan tietokoneiden suorituskykyyn. Se, miten paljon paikat suorituskykyä laskevat, riippuu ennen kaikkea tietokoneella tehtävistä tehtävistä. Suurimman suorituskyvyn laskut tapahtuvatkin lähinnä datakeskuksissa, joissa palvelimiin kohdistuu raskasta I/O-rasitusta.

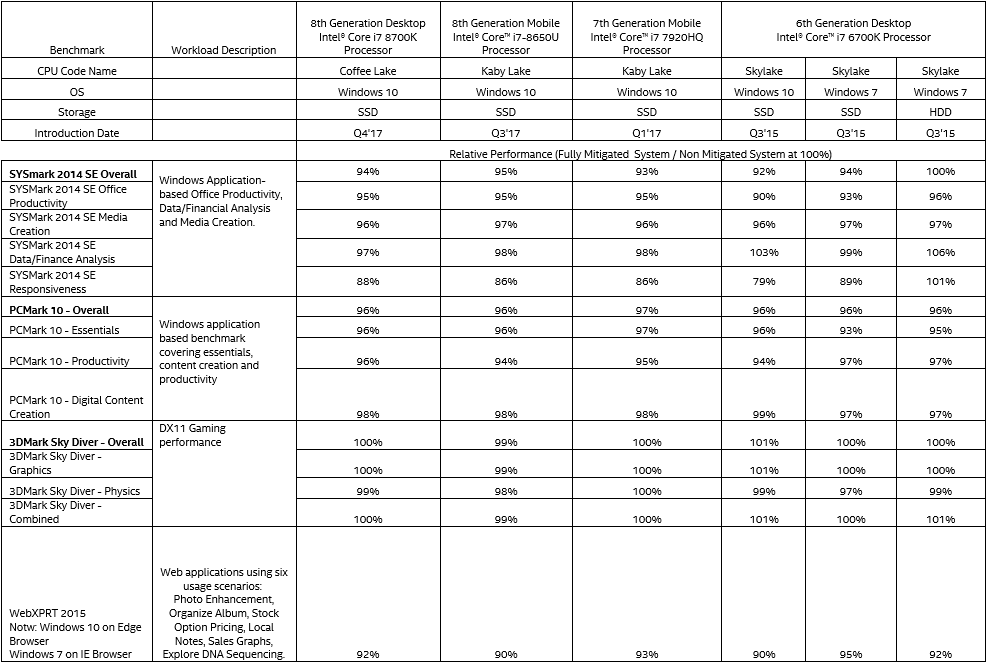

Intel on julkaissut omat suorituskykytestinsä koskien kotikäyttäjien tietokoneita Windows-alustoilla. Testit on ajettu yhtiön kolmen viimeisen sukupolven prosessoreilla käyttäen erilaisia synteettisiä testejä. 8. sukupolven Coffee Lake -prosessoreilla ja 8. ja 7. sukupolven Kaby Lake -mobiiliprosessoreilla testit on suoritettu Windows 10 -käyttöjärjestelmällä ja 6. sukupolven Skylake-prosessoreilla sekä Windows 10:llä käyttäen SSD-asemaa että Windows 7:llä käyttäen SSD-asemaa ja kiintolevyä. Testit ajettu SYSmark 2014 SE-, PCMark 10- 3DMark Sky Diver- ja WebXPRT 2015 -ohjelmilla.

Intelin omien testien mukaan suorituskyky on laskenut lähes jokaisessa testissä, mutta muutama poikkeuskin löytyy. Suorituskyvyn kerrotaan jopa parantuneen kiintolevyllä ja Windows 7:llä varustetulla Skylake-kokoonpanolla SYSMark 2014 SE:n Data/Finance Analysis- ja Responsiveness-testeissä sekä samalla prosessorilla, SSD-asemalla ja Windows 10 -käyttöjärjestemällä SYSMark 2014 SE:n Data/Finance Analysis -testissä, 3DMark Sky Diverin kokonaistuloksessa, grafikka-testissä ja grafiikka- ja fysiikkatestit yhdistävässä Combined-testissä.

Suurin negatiivinen vaikutus päivityksistä on saatu SYSMark 2014 SE:n Responsiveness-testissä Skylake-prosessorilla Windows 10 -alustalla ja Kaby Lake -mobiiliprosessoreilla. Skylaken tapauksessa suorituskyky oli vaivaiset 79 % alkuperäisestä, kun Kaby Lakejen suorituskyky riitti niin ikään erittäin heikkoon 86 %:iin alkuperäisestä. Myös Coffee Lake -kokoonpanoin ja Windows 7:lla ja SSD-asemalla varustetun Skylake-kokoonpanon tulokset laskivat alle 90 %:iin päivittämättömien verrokkien tuloksista samassa testissä.

Löydät kaikki suorituskykylukemat uutisen kuvasta, jonka voi avata täyteen kokoon klikkaamalla.

Lähde: Intel

Koska muut käyttikset?

SpecuCheck:

GitHub – ionescu007/SpecuCheck: SpecuCheck is a Windows utility for checking the state of the software mitigations against CVE-2017-5754 (Meltdown) and hardware mitigations against CVE-2017-5715 (Spectre)

Arm Processor Security Update – Arm Developer

Cortex-A53 ei ole ainakaan listalla?

Chip architecture – is the Pi vulnerable? – Raspberry Pi Forums

Unohtamatta Intelin Management Engineä? Sekin vain odottaa aukkojen todentamista jolloin paska taas vyöryy. Väittäisin että ME aukkojen etsintä saa uusia voimia tästä meltdown/spectre huumasta.

Onko tietoa miten on Snapdragon Kryo:n laita? Ainakin SD835 Kryo 280 on joku custom A-73, mutta mites SD820 / SD821?

Onko tuota exenä

Missä vaiheessa tämä muuttui 3 eri haavoittuvuudeksi? Vai onko nyt vain kehitetty yhteen haavoittovuuteen 3 eri hyökkäystapaa?

edit: tuollahan tuota juttua onkin

Prosessoreiden tuoreet haavoittuvuudet julki: Meltdown ja Spectre – io-tech.fi

Osa noista Spectren hyökkäysvektoreista ilmeisesti toimii about kaikilla out-of-order coreilla, joten kannattanee olettaa niidenkin olevan haavoittuvaisia.

Nyt vain odotellaan:

Android Security Bulletin—January 2018 | Android Open Source Project 😀

Jos jotakuta dokumentaatiot haavoittuvuuksista kiinnostavat niin niitä voi käydä lukemassa tuolta.

https://meltdownattack.com/meltdown.pdf

https://spectreattack.com/spectre.pdf

Spectren white paper oli ihan mielenkiintoista luettavaa. Meltdown on OoO toteutuksen ominaisuus, mutta toistaiseksi AMD:llä tuo ei ole toistettavissa ja ilmeisesti koskee vain yhtä ARMv8-A prossun toteutusta. Spectre on kyllä sen verran akateeminen, sille minäkin muuten hyväksyn SCA leiman, että mitenkähän mahtaa oikeasti onnistua kyseinen exploit. Se ei sinänsä ole OoO ominaisuus vaan SCA haarautumisennustamista vastaan. Teoreettisesti näillä ei ole relaatiota, mutta taitaa olla harvassa sellaiset haarautumisennustamisyksiköt, joissa OoO ei olisi oletettu.

Hyvä esimerkki tosin siitä että patternit on kaksiteräinen miekka.

Kyllähän tässä oli medioissa (pl. Io-Tech) ihan selvää Intellin ajojahtia/ liijoittelua.

AMD vielä eilen: "Meillä on 100% turvatut prossut".:)

Nyt AMD: "AMD:n tiedotteessa kehutaan, miten nyt paljastuneet hyökkäysmetodit ovat todistaneet koko alan yhteistyön toimivan hyvin ja että täydellinen turvallisuus on jatkossakin vaikeasti tavoiteltava unelma".

Miten LR: lla pitäisi testata? Käytävätkö 100 000 kuvan kirjastoa (tuskin) vai 10 kuvan – Joka tapauksessa vain ko. kuvan tiedot luetaan (käyttää lisäksi GPU kiihdytystä).

höpöhöpö. aikaisemmin oli vain meltdownista vuotanut tietoa. Siinä suhteessa asiasta keskusteltiin ja siinä suhteessa asia on niin, että amd on ainoa jossa haavoittuvuutta ei ole.

Nämä kaksi spectre varianttiahan olivat pysyneet kannen alla. Niiden suhteen siis keskustelua ei edes käyty.

ILmeisesti nyt vielä on niin, että meltdown on se pontentiaalisin käytettäväksi.

RPi 3 BCM2837 (A-53) on ainakin 100% turvallinen näitä ongelmia vastaan.

Edit: Aijai, Tinker Board on A-17 :/

Hardware Unboxed on jo ehtinyt testaamaan Windowsin korjauspätsin i7-8700K:lla.

Kyllähän nuo on jo olleet pidempään aikaa tiedossa.

Sekä aina on ollut haavoittuvuuksia ja tule olemaankin.

Miten se näyttää että coffee lake kärsii eniten?

Peleissä ei ole juuri eroa. Voisiko olla joku cache virhe testissä?

katso liitettä 68728

Tosin testi ei ole todellinen koska se ajettu huippumallilla, pitäisi olla i3 coffelakesta esim.

Silloin erot oli varmaan selvemmat normaali käyttäjälle.

ehkä 12tuntia yleisessä tiedossa.

Lelut leluina, ei kai kukaan käytä toiminto- tai tietoturvakriittisissä kohteissa.

”A *competent* CPU engineer would fix this by making sure speculation doesn't happen across protection domains. Maybe even a L1 I$ that is keyed by CPL.

I think somebody inside of Intel needs to really take a long hard look at their CPU's, and actually admit that they have issues instead of writing PR blurbs that say that everything works as designed.

.. and that really means that all these mitigation patches should be written with "not all CPU's are crap" in mind.

Or is Intel basically saying "we are committed to selling you shit forever and ever, and never fixing anything"?

Because if that's the case, maybe we should start looking towards the ARM64 people more.

Please talk to management. Because I really see exactly two possibibilities:

– Intel never intends to fix anything

OR

– these workarounds should have a way to disable them.

Which of the two is it?

-Linus Torvalds”

LKML: Linus Torvalds: Re: Avoid speculative indirect calls in kernel

Tiivistelmä:

– Jos asennat Meltdown-haavoittuvuutta koskevan pätsin KB4054022, ja olet käyttänyt "Reset This PC -toimintoa", voi asennus kilahtaa 99% kohdalle. Eli backupit / image kuntoon ensin.

– Windows 10:ssä 8700K raudalla, Meltdown-paikon jälkeen peleissä, rendaus, pakkaus, excel, hyötysovelluksissa erot ovat virhemarginaalin sisällä, eli ei hidastumista/nopeutumista.

– Ainoa selkeä toistettava ero oli SSD-levyllä 4K Random Read tulosten putoaminen ~20% luokkaa.

– Nämä eivät ole kaikki testit, tämä KB4054022 ei ole ainoa pätsi (lisää tulee varmaan liittyen Spectreen, joka on tutkijoiden mukaan kasa erilaisia haavoittuvuuksia ja niihin liittyviä hyökkäysvektoreita).

Muualta poimittuna isoilla tietokanta- ja virtualisointikuormilla, etenkin jos on paljon syscall-funktiokutsuja, käytössä on nyt juuri julkaistu pätsätty Linux-ydin, hidastus voi olla huomattavaa (sitä ~ -30% – -50% luokkaa pahimmillaan, mitä toistaiseksi olen nähnyt.

Kaikki varmasti vielä muuttuu ja elää.

Olenpa tyytyväinen, että jätin isomman päivityksen odottamaan, tuo Spectre näyttää siltä, että aivan triviaalisti sitä ei paikata ilman sivuvaikutuksia, ainakaan nopeasti. Ja jos (ainakin teoriassa) riittää, että hyökkäys ajetaan selaimen sisällä (vaikka Chromessa, hiekkalaatikon sisässä) JavaScriptillä, eikä käyttäjän tarvitse olla kirjautuneena admin-tunnuksin, niin hyökkäyksen datasiirtohitaudesta huolimatta, tuolla voidaan lukea ja ajaa mielivaltaisesti (joskin vielä tunnetuilla vektoreilla, rajoitetusti).

Nyt on kunnon puhetta.

“Poikani, kunpa tietäisit, miten vähällä järjellä tätä maailmaa hallitaan.”

— Axel Oxenstierna

Maailma on täynnä erilaisia reikiä, aina Siemensin sentrifugaattoria ohjaavista sulautetuista järjestelmistä optisiin sensoreihin ja mekaanisiin kytkimiin. Ja se koodi on niissä toteutettu rautatasolla, ilman päivitysmahdollisuutta.

Ystäväni isä suunnitteli ydinvoimaloiden sähkö- ja ohjausjärjestelmiä erään maan ydinvoimaloissa (ei Suomessa). Hänen tarinansa ovat aika legendaarisia, niistä sitten joskus lisää, kun voimalat eivät enää ole aktiivikäytössä 😀

Toki niin käy että ei intel mitään voi vanhoja prossuja korjata. Se on helppo sanoa että arm on turvallinen, koska se on kertakäyttö prossu. Tähän asti niitä on käytetty max 4-5v. Ei ole silloin niin paljon tiedossa olevia tietoturva ongelmia kuin kauemmin ja yleisimmin käytössä olevilla. Jos windows laitetaan arm:n alkaa ongelmia löytyä enemmän, uskon että ARM on oikonu paljon enemmän suorituskykyä parantaakseen.

Why Linux pioneer Linus Torvalds prefers x86 chips over ARM processors

Hyvin mies aina seilaa sopivassa myötävirtauksessa että lausunnot kuulostaa viisailta.

ME:stä löydettiin juuri aukko johon on emolevyvalmistajilta tullut korjauspäivityksiä.

Tosin ainakin oman Maximus VIII Rangerin tuo päivitys paskoi totaalisesti, boottaaminen hidastui tai ei onnistunut lainkaan, ja lepotilasta ei palautunut ollenkaan. Oli pienen työn takana saada edellinen versio takaisin kun sitä ei missään erikseen ollut jaossa. Ja biosista ei pysty kytkemään ME:tä pois käytöstä.

Intel Chip Flaws Leave Millions of Devices Exposed

En puhunut mistään ns. "yleisestä tiedosta", VAAN AMD: sta (myös heillä on sisäpiirin tietoa). Silti:

AMD vielä eilen: "Meillä on 100% turvatut prossut".:)

Nyt AMD: "AMD:n tiedotteessa kehutaan, miten nyt paljastuneet hyökkäysmetodit ovat todistaneet koko alan yhteistyön toimivan hyvin ja että täydellinen turvallisuus on jatkossakin vaikeasti tavoiteltava unelma".

Lähde, että ovat olleet pidemmän aikaa tietoisia asiasta:

Reading privileged memory with a side-channel – 酷辣虫

We reported this issue to Intel, AMD and ARM on 2017-06-01

Seuraavaksi varmaankin kerrot missä amd sanoi "Meillä on 100% turvatut prossut".

Asia selvä, mutta pitää muistaa että pörssiyritysten lausunnot ei ole koskaan suunnattu käyttäjille, vaan pörssille.

Asia kyllä oli "To be clear, the security research team identified three variants targeting speculative execution. The threat and the response to the three variants differ by microprocessor company, and AMD is not susceptible to all three variants. Due to differences in AMD's architecture, we believe there is a near zero risk to AMD processors at this time"

Intel pomon olisi myös pitänyt tietää, että haavoittuvuus ei koske kilpailijan tuotetta.

Tosin voi olla että CES2018 tapahtumassa Intel pomoa ei nähdä, vaan herralla on muita "kiireitä", mikäli hänen piti tapahtumaan edes tulla alunperinkään.

Kyllä Spectre-haavoittuvuuskategoria lienee jotain, mitä ei heti noin vain pätsätä:

IBM:n SecurityIntelligence:ssä kohtuuhyvä yhteenveto:

CPU Vulnerability Can Allow Attackers to Read Privileged Kernel Memory and Leak Data

Tarkoittaa että prosessorin rakennetta pitää muuttaa radikaalisti, ohjelmisto pätsi "onnistuu" kyllä.

Mutta kuten spekuloin itsekseni, tuleeko tästä uusi "flash" eli päivitettävä korjauksia tämän tästä.

Intel on luvannut korjattuja prosessoreita tämän vuoden aikana.

Cortex-A53 ole out of order-prosessori, vaan in-order-mopo.

In-order-prosessoreissa spekulatiivisen suorituksen toiminta on todella paljon rajoitetumpaa kuin out-of-order-prosessoreissa, joten nämä hyökkäykset ei onnistu in-order-prosessoreilla.

ARMeista OoOEta tekee Cortex A9, A12, A15, A17, A57, A72, A73 ja A75.

Sitähän ne kieltämättä on. Pörssi reagoikin odotetusti. The Register esitti jo käännöksensä Intelin pressitiedoteesta, muutama poiminta:

"

Intel and other technology companies have been made aware of new security research describing software analysis methods that, when used for malicious purposes, have the potential to improperly gather sensitive data from computing devices that are operating as designed.

Translation: When malware steals your stuff, your Intel chip is working as designed. Also, this is why our stock price fell. Please make other stock prices fall, thank you."

"

Intel believes these exploits do not have the potential to corrupt, modify or delete data.

Translation: Look, over here! Scary words! And we deny them! And you'll forget that this is about stealing information, not tampering with it."

"

Recent reports that these exploits are caused by a “bug” or a “flaw” and are unique to Intel products are incorrect.

Translation: Pleeeeeease, pleeeeease do not sue us for shipping faulty products or make us recall millions of chips."

Meltdown iskee kyllä datakeskuksiin ikävästi ja on vain intelin riesa. Tuo Spektre onkin jännepi tapaus.

Jotenki sopii yhteen Intelin tavoitteena 300 Miljardin arvo neljässä vuodessa ja vialliset prosessorit.

Tähän asti melko tasaista ja nyt alkaa nousu.

Inside Intel's $300 billion, five-year plan

katso liitettä 68737

Nyt on Windows 10 updatessa jaossa:

https://support.microsoft.com/en-ca/help/4056892/windows-10-update-kb4056892

Tuossa oli hyvin levy-IO-intensiivinen benchmark, ja coffee lakella käytössä paljon nopeampi SSD kuin kaby lakella.

Eli ilman patchiä tilanne oli enemmän levyrajoitteinen, coffee lake- koneen nopea SSD pääsi oikeuksiinsa, ja se oli paljon kaby lakea nopeampi.

Patchin kanssa tilanteesta tuli enemmän CPU-rajoitteinen jolloin coffe lake-koneen nopeasta SSDstä ei ollut niin paljoa hyötyä -> pudotus suurempi.

Tuossa ei siis käytännössä oikeasti vertailtu eri CPUita vaan eri levyjä, nopean levyn kanssa vaikutus suurempi 😉

Windows Client Guidance for IT Pros to protect against speculative execution side-channel vulnerabilities

https://support.microsoft.com/en-us…or-it-pros-to-protect-against-speculative-exe

Tuleeko tämä vaikuttamaan peliservereihin, onko odotettavissa tehon laskua niissä? Ja näkyykö se pelaajille millään lailla?

Mukava haavoittuvuus tuo intelin meltdown 😀

Vaikka tämä sivusto nyt keskittyykin enemmän tietokoneella pelaamiseen ja perus hyötysoftiin niin aika monella kuitenkin täällä on serveri puolellekkin intressejä, oli ne sitten jotain koti virityksiä, pelipalvelimia tai duuni intressejä.

Näin ollen, jos @Sampsa sen näkee asialliseksi ja aikaa riittää, niin tätä voisi kyllä testata ihan oikeallakin virtualisointi ympäristöllä. Itse en ymmärtänyt tuosta Phronoxin testistä mitään kun kaveri ajaa yhtä VM:ää per serveri.

Hyvä testi imho olisi laittaa jou perus 8+ core pulkka jollain 32+ muistilla ja vaikka parilla SSD levyllä, iskeä siihen vaikka joku 10 2GB palvelinta ja jokaiseen niihin joku webbi softa. Sitten joku SQL palvelin esmes 10GB muistilla ja noihin palvelimiin joku webbi serveri ja sitten rakennella clientti, joka paukuttelee vaikka jotain 50 requestia per sekunti noihin palvelimiin ja katsoa, että kuinka paljon tämä korjaus hidastaa average response timejä.

Jos apua tarvii tuollaisen pystyttämiseen niin voin kirjottaa ton webbi palvelimen softan esmes Spring bootilla ja tuon clientin Javalla. Sitten tekeekö ton itse virtualisoinnin vaikkapa VMWarella tms on toinen kysymys.

Myös ton yhden ison SQL:n sijaan voisi laittaa noihin kaikkiin web palvelimiin embedded kannan.

Vaikuttaa liian hankalalta sivuston resursseihin nähden. Mikään ei estä sinua tekemästä testiä ja julkaisemasta sivustolla. Selkeästi sinulla enemmän osaamista sillä alueella.

Totta tuo mutta kun ei perkele ole oikeen rautaa. Just duuni loppumassa nykysessä firmassa niin ei viitsi näiden rautaa käyttää ja sitten taas uudessa duunissa ei varmaan viitti ekalla viikolla alkaa säätämään 😀

Ja himassa ei oikein oo kun toi mopo pelikone niin sillä ei varmaan pääse mihinkään järkevään skenaarioon 🙁

Tuollaisen vertailutestin tekeminen olisi järkevää vasta kun on päivitys olemassa myös sille hypervisorille, eikä pelkästään virtuaalikoneille. Hypervisoriksi kannattaa mielestäni valita suosituin, eli VMware, mutta sille ei ainakaan vielä ole tarjolla päivitystä. HyperV:llä olisi toki hieman helpompi testata kun se tulee käyttiksen mukana, mutta sitten testi ei vastaa suoraan oikeaa tuotantoympäristöä.

Totta. Voishan sitä jonkun KVM:n tms viritellä mutta toi VMWare ois paras. Eiköhän sieltä toki se päivitys jossain vaiheessa tule…

VMwarella jotain jo.

VMSA-2018-0002

Käsittääkseni Spectrestä puolet (variantti 1) korjataan nimenomaan noilla softapäivityksillä ja esimerkiksi AMD:n kohdalla kukaan ei ole sitä variantti 2:sta onnistunut vielä demonstroimaan niiden prossuilla vaikka se teoriassa ilmeisesti onkin haavoittuva

AV-softat taas loistaa 😀

https://support.microsoft.com/en-us…garding-the-windows-security-updates-released

El jotkut 3rd party-antivirus-softat tekee jotain temppuja jotka ei toimi näiden patchien kanssa, ja kaataa koneen.

Ja tämän takia patchejä ei oletuksena asennetakaan kaikille.

Tämä taas entisestään vahvistaa sitä pointtia, että nykyään käyttäjällä, joka yhtään tietää mitä tekee (eikä ole ajamassa jokaista pornosivun tai phishing-mailin tarjoamaa exe-tiedostoa) odotusarvo AV-sofiten aiheuttamille ongelmille on suurempi kuin odotusarvo AV-softien ehkäisemille ongelmille.

Näin ainakin AMD selittää, että ykkösen voi korjata softalla:

An Update on AMD Processor Security | AMD

Ja sitten taas tuohon kakkoseen nimenomaan oli nuo päivitykset, josta Linus otti taas kierroksia. Katsoo sen threadin ekan postin:

LKML: Andi Kleen: Avoid speculative indirect calls in kernel

"This is a fix for Variant 2"

Onkohan noi perus AV – softia vai näitä next-generation softia, esmes Sylance tai Traps… Ois kiva tietää.

Mainitsemisen arvoista että VMware ei tarvitse erillistä korjausta Meltdownille.

Pistetääs tähän väliin muistutus kaikille, että olemme ohjanneet lähes kaiken aiheeseen liittyvän uutisoinnin keskustelut tähän yhteen ja samaan ketjuun.

Aiheen uutiset löytyvät etusivulta tagilla KPTI

Tähän mennessä julkaistut uutiset:

Intelin prosessoreista löytynyt bugi vaatii suorituskykyyn vaikuttavan käyttöjärjestelmätason päivityksen – io-tech.fi

Linus Torvalds kommentoi Intelin bugin suorituskykyvaikutusta – io-tech.fi (Oma kommenttiketjunsa)

ARM julkaisi tiedotteensa koskien prosessoreiden tuoretta tietoturva-aukkoa – io-tech.fi

Intel antoi virallisen lausunnon prosessoreidensa tietoturvauhasta – io-tech.fi

Microsoft julkaisi KPTI-päivityksen prosessoreiden tuoreeseen tietoturva-aukkoon – io-tech.fi

Prosessoreiden tuoreet haavoittuvuudet julki: Meltdown ja Spectre – io-tech.fi (Oma kommenttiketjunsa)

AMD julkaisi oman tiedotteensa koskien Meltdown- ja Spectre-tietoturvauhkia – io-tech.fi