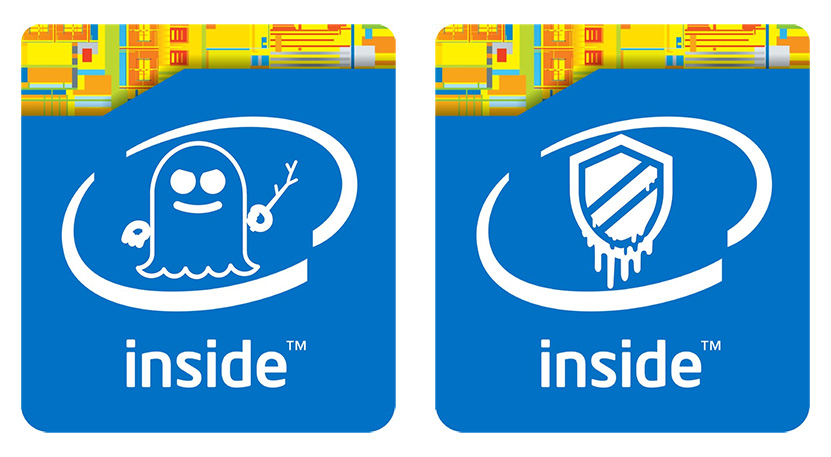

Meltdown- ja Spectre-haavoittuvuuksien paikkaaminen on parhaillaan käynnissä vaihtelevin tuloksin. Intel on julkaissut jo tarvittavat päivitykset useimmille alustoistaan, mutta jakelu OEM-valmistajilta loppukäyttäjille on takunnut keskustelupalstojen mukaan useammallakin valmistajalla. Päivitysten jakelun takkuaminen ei ole kuitenkaan ainut ongelma, vaan asennetut päivitykset ovat aiheuttaneet myös ongelmia.

Intel kertoi jo aiemmin, että kuluttajilta ja datakeskuksilta kuultujen raporttien myötä yhtiö on havainnut Haswell- ja Broadwell-arkkitehtuureihin perustuvien järjestelmien kärsivän odottamattomista uudelleenkäynnistyksistä. Tuoreessa tiedotteessaan Intel kertoo ongelman olevan aiemmin raportoitua laajempi ja koskevan myös muita yhtiön prosessoriarkkitehtuureja.

Intelin tiedotteen mukaan Haswell- ja Broadwell-arkkitehtuurien lisäksi uudelleenkäynnistysongelmasta kärsivät Sandy Bridge-, Ivy Bridge-, Skylake- ja Kaby Lake -arkkitehtuurit. Yhtiön mukaan se on kyennyt toistamaan ongelmat omissa testeissään. Intel tekee parhaillaan töitä selvittääkseen uudelleenkäynnistysten perimmäisen syyn ja kertoo tutkimusten edenneen jo siihen pisteeseen, että yhtiö uskoo voivansa toimittaa järjestelmien valmistajille beetatason mikrokoodipäivityksen ensi viikolla. Vaikka yhtiön listaus ei mainitse erikseen Coffee Lakea se koskee kaikella todennäköisyydellä myös niitä.

Lähde: Intel

Eikös nämä tietoturva-aukot olleet seurausta juuri siitä, että on puristettu laskentatehoa/nopeutta niin paljon kuin vaan saadaan, kun kellotaajuuksien kanssa on tullut seinä vastaan ja sitten hieman "oiottu" arkkitehtuurivalinnoissa? Mutu: eli korjaukset ei välttämättä hirveästi ainakaan nopeuta prosessoreita.

E: Näin lukee tuossa Spectren whitepaperissa (https://spectreattack.com/spectre.pdf):

"The vulnerabilities in this paper, as well as many others, arise from a longstanding focus in the technology industry on maximizing performance. As a result, processors, compilers, device drivers, operating systems, and numerous other critical components have evolved compounding layers of complex optimizations that introduce security risks."

Kyllä täällä jo eräs AMD-fanaattinen henkilö esitti arvion, että YouTube varmaan lakkaa toimimasta koska Googlen palvelinsalit kyykkäävät näiden tietoturvapätsien takia :rofl:

Prkl jos joudutaan olemaan ilman kissavideoita! 😡 :rage:

Joo, ne korjaa ne. Prossuissa on ja tulee aina olemaan bugeja.

Juu pääsee Intel mainostamaan että uusi sukupolvi on 30% tehokkaampi.

Viis youtubesta pornhub mua huolestutaa. Riittäkö siellä kapasiteetii jakaa pöpöjä. Itse en moista päivitystä tunge koneeseen. Täällä ei ole salaisuuksia vaan tämä on vain käyttöön. Pankkiasiat yms hoituu sitten ihan eri vehkeellä jota ei käytetä muuhun.

10 vuotta ja hakkerit eivät ole löytäneet. Se tarkoittaa että intel hakkeroi tahallaan prossut, jotta saa niitä hidastettua? Johan kaikkeen vanhaan on tuki loppunut aikoja siten. Pitääkö siirtyä XP käyttäjäksi? Niitähän on paljon. Tuleeko päivitys siten XP:llekin? Hieman kummallista touhua.

Jos olisi uudempi kone hakisin inteliltä korvauksia arvon ja tehon laskusta. Linuxin puolella joidenkin tietojen mukaan voi raskaampien softien käyttäjä joutua vaihtamaan prosessorin tai koko koneen. Sama lienee edessä varsinkin läppäripuolella. Ja läppärihän lämpneen kun siitä joutuu oottmaan viimeisetkin rippeet.

on kuin autojen päästöväärennös. Ihan sama roskaa ja samaan sarjaan Kun uusi ei muuten mene kaupaksi. Enkä ihmettele, kun katselin viimeaikojenkin prossujen tehoja ja vertailin esim i5 6500 ja i5 7400…mitään ei tapahtunut reilussa vuodessa. Piti koneita rakentaa muksuille mutta havaitsin, että vanhat i7 menevät hyvin, kun eivät pelaakaan.

Mulla on takuuvarma korjaus kaikkii bugeihin ja aukkoihin, kaikkiin keksimättömiinkin. Hidastaa konetta merkittävästi, mutta hei…turvallisuus ensin, uhan korkeudesta viis – Virtajohto ja akku pois.

Odotan innolla – Mitenköhän ne selittää muistien hintojen tuplaantumisen parissa vuodessa. Vanhoista saa käytettynä enemmän kuin maksoivat kaupassa. Siellähän tehtiin myyntiä edistä DDR3 -> DDR4 siirto. Kauppa oli tyrehtyä, joten nostettiin hintoja.

Rahan keräämistä kaikki tyynni.

Olen edellen sitä mieltä suurin tietoturva ja yksityisyyden ongelma ovat microsoft, win10, android ja appit. Loppu on näprelytä. Asennamme ne suurimmat ongelmat itse.

Ei perkele, nyt lenti kaljat näytölle. :rofl:

Tuossa olisi Intelille kyllä saumaa kun ovat perseilleet sen verran nykykamppeiden kanssa (2keur i9 hammastahnalla ja muut Aku Ankan parhaat) 😀

Core2 ovat haavioittuvia:

… Vaikka eivät ole suoraan Intelin listalla:

Intel® Product Security Center

Haavoittuvuus on yhdistelmä CPU:n ja OS:n ominaisuuksia.

Kolme joukkokannetta jo aloitettu Inteliä vastaan :

Intel hit with three lawsuits over chip security

Kuten yleensä, veikkaan finanssivaikutusten jäävän pieniksi ja lakimiesten hyötyvän.

Itse lataan Inteliä lisää, jos tästä vielä dippaa 😀

Huvittavaa on, että tässä Meltdown/Spectre huumassa oheiset uutiset jäävät hyvin vähälle huomiolle, kun muina aikoina niitä reposteltaisiin kunnolla. Kaikki on niin kovin suhteellista:

AMD PSP Affected By Remote Code Execution Vulnerability – Phoronix

Western Digital My Cloud drives have a built-in backdoor

Fortnite päivittänyt yhden servereistään.

Epic Services & Stability Update – Forums

En oikein ymmärrä tuota, että Intel lähettää korjauksen laitevalmistajille jotka sitten jakavat päivitykset kuluttajille. Esim. itselläni Haswell prossu jollain Gigabyten 2013 vuosimallin emolevyllä ja olen aika varma ettei siihen ole mitään bios päivitystä tulossa. Eiköhän näihin vanhempiin kamoihin ainoat päivitykset tule käyttöjärjestelmä tasolla.

Pätsäyksen toimivuuden tilanne nyt:

Spectre.md · GitHub

Lainaus:

– Spectre (Variant 2) is still unfixed on Linux at this time. It's fixed on Windows on Intel systems with a microcode update delivered by the OEM.

– On AMD CPUs, retpoline isn't needed and usage of the LFENCE instruction is enough to protect against Variant 2 of Spectre

– Spectre (Variant 1) is currently unfixed in general. Some attempts at mitigating for specific applications such as reducing timer precision in JavaScript are being developed

Tuossa samassa reddit topicissa pelitestiä jossa overal fps pysyy samana, mutta minimit ottaa pahasti osumaa.

1. intel luvannut korjauksia vain 5v vanhoihin tai uudempiin prosuihin

2. OEM valmistajat helisemässä, BIOS osastoilla revitään peliverkkareita, tuettavia alustoja on satoja…. Siitä voi arvata kuinka moni vanhempi platta saa päivityksen…

3. Osaa näistä ei voi pätsätä pelkästään käyttöjärjestelmätasolla (nykytietämyksen mukaan)

4. Kaikkea ei voi teoreettisesti (vain tunnetut variantit) pätsätä edes CPU mikrokoodin päivityksellä, vaan tarvitaan matalamman tason CPU:n muutoksia (uusi CPU, ja vieläpä tod.näk. arkkitehtuurikorjaus rautatasolla)

Eli veikkaan, että arvauksesi pätsien saamisesta 2013 raudalle osunee oikeaan: se mitä tulee ja toimii kuten toimii, tulee käyttistasolla…

Ja ymmärtääkseni tuossa oli vasta Meltdown pätsi, eikä mikrokooditason Spectre (2) pätsiä? Kyllä sitä hittiä tulee etenkin VM ajajille, etenkin näin alussa, kun pätsejä ei ole vielä optimoitu.

"– Itse olisin taipuvainen ajattelemaan, että tässä on yksi hyökkäys. Meltdown on yksi tapa hyödyntää sitä, ja Spectressä on kaksi eri tapaa toteuttaa hyökkäys, arvelee Eronen."

Lähde: Prosessoreiden maailmanlaajuinen haavoittuvuusongelma ei ole vaarallista tavallisille käyttäjille, kertoo Kyberturvallisuuskeskus

:tup:

Kymmeneen vuoteen kukaan ei ole hyödyntänyt tätä "helppoa" aukkoa. Kaikenlaisia salasananojen urkintoja on silti olut aina.:geek:

:tdown:

Itsellä melko uusi Gigabyte H270N-WIFI emo ja Gigabyte ei ole vieläkään korjannut tuota marraskuussa ilmestynyttä Intel ME haavoittuvuutta.

Intel® Product Security Center

Varmaankin tullut tietoon tämä hässäkkä niin on jäissä tuon aikaisemman haavoittuvuuden korjaus.

Tässä on nyt hyvää kuvaa siitä mitä palvelin puolella tapahtuu. Joku täällä ehti jo ilkkumaan minun kommentilleni jossa viittasin että alkaa tavan toopeakin kummasti kiinnostamaan jos ne kissavideot ei enää pyörikkään juutuubista nykimättä.

Epic on noissa servereissään edelleen varaa, entäs sellaiset palveluntarjoajat joilla CPU kuorma on jo siellä 80% ja tulee kuvankaltainen penalty?

CPU kuorma huutaa 100% ja loadit senkuin palvelimella nousee joka taas kuluttajalle näkyy hitautena. Siihen vaivaan ei auta kuin roudata saliin lisää rautaa.

Mutta naureskelkaa vain tietämättömiä kun olette.

On kyllä massiivinen hitti pilvipalveluun. Melko paha kyllä.

Se että jokin exploitti on helposti toteutettavissa ei tarkoita että se olisi helposti löydettävissä.

Vaikka monesta asiasta olenkin eri mieltä tämän erään Intelin entisen CPU insinöörin kanssa, niin tässä asiassa olen kyllä täysin samaa mieltä ja en ymmärrä näitä tiettyjä tietoturha tahoja jotka tuntuvat vähättelevän tätä koko asiaa.

Vain sillä erolla, hän puhuu molemmista Spectre & Meltdown, sinä näet vain jälkimmäisen ongelmana.:vihellys:

Vain sillä erolla, hän puhuu molemmista Spectre & Meltdown, sinä näet vain jälkimmäisen ongelmana.:vihellys:

Kuinkas sillä javascriptillä hyödynnetään Spectreä?

Kuinkas sillä javascriptillä hyödynnetään Spectreä?

Siis oikeasti minä nautin tästä tilanteesta kun näen sinun koittavan luikerrella tämän asian kanssa. 😀 Kyllä on miehellä vaikeaa myöntää että nyt palvonnan kohde otti osumaa ja pahasti.

Tämä voittaa kyllä kaikki saippuaoopperat mitä televiolla on tarjota.

Siis oikeasti minä nautin tästä tilanteesta kun näen sinun koittavan luikerrella tämän asian kanssa. 😀 Kyllä on miehellä vaikeaa myöntää että nyt palvonnan kohde otti osumaa ja pahasti.

Tämä voittaa kyllä kaikki saippuaoopperat mitä televiolla on tarjota.

Tommonen löyty millä pystys patchin jälkeen tarkistamaan onko kone turvallinen. Kertokaas joku nerompi miten tuommonen ohjelma asennetaan kun en löydä tuota Specucheck.exe:ä vaikka tuon Githubin zipin lataan ja puran.

GitHub – ionescu007/SpecuCheck: SpecuCheck is a Windows utility for checking the state of the software mitigations against CVE-2017-5754 (Meltdown) and hardware mitigations against CVE-2017-5715 (Spectre)

Tommonen löyty millä pystys patchin jälkeen tarkistamaan onko kone turvallinen. Kertokaas joku nerompi miten tuommonen ohjelma asennetaan kun en löydä tuota Specucheck.exe:ä vaikka tuon Githubin zipin lataan ja puran.

GitHub – ionescu007/SpecuCheck: SpecuCheck is a Windows utility for checking the state of the software mitigations against CVE-2017-5754 (Meltdown) and hardware mitigations against CVE-2017-5715 (Spectre)

Ei tunnu missään.

T: Intel

Ei tunnu missään.

T: Intel

Kokeile mikrosoftin omaa powershell sötöstä

https://support.microsoft.com/en-us…ive-execution-side-channel-vulnerabilities-in

Kokeile mikrosoftin omaa powershell sötöstä

https://support.microsoft.com/en-us…ive-execution-side-channel-vulnerabilities-in

Tuossa osoitteessa on linkki Microsoftin sivulle ja siellä ohje powershell käskyille, jolla voi tarkistaa.

https://support.microsoft.com/en-us…ive-execution-side-channel-vulnerabilities-in

EDIT: JiiPee kerkisikin vastata…

Tuossa osoitteessa on linkki Microsoftin sivulle ja siellä ohje powershell käskyille, jolla voi tarkistaa.

https://support.microsoft.com/en-us…ive-execution-side-channel-vulnerabilities-in

EDIT: JiiPee kerkisikin vastata…

Mulle on ihan sama millä tavalla jotain hyödynnetään.

Hakkerit kyllä keksivät keinon ja aina uusia aukkoja, myös nyt ns. "suojatuista" järjestelmistä.

Täytyy vähän oikoa sinun AMD- myönteisiä posteja.:happy:

Offtopic:

Oletko koskaan testannut: GRC | ShieldsUP! — Internet Vulnerability Profiling

Mulle on ihan sama millä tavalla jotain hyödynnetään.

Hakkerit kyllä keksivät keinon ja aina uusia aukkoja, myös nyt ns. "suojatuista" järjestelmistä.

Täytyy vähän oikoa sinun AMD- myönteisiä posteja.:happy:

Offtopic:

Oletko koskaan testannut: GRC | ShieldsUP! — Internet Vulnerability Profiling

Sulle on ihan sama miten hyödynnetään, ja samalla väität sen kaverin puhuneen molemmista aukoista, kun keskittyi varoittamaan javascriptillä helposti hyödynnettävissä olevasta Intel-only mallista 😀 Laitas teksti siniseksi niin osaa olla vastaamatta.

Sulle on ihan sama miten hyödynnetään, ja samalla väität sen kaverin puhuneen molemmista aukoista, kun keskittyi varoittamaan javascriptillä helposti hyödynnettävissä olevasta Intel-only mallista 😀 Laitas teksti siniseksi niin osaa olla vastaamatta.

Lainaus sieltä: #Spectre #meltdown are serious things !

Kiitokset! Eli Asukselta pitäs vissiin latailla jotain. Tämmöstä heitti.

Speculation control settings for CVE-2017-5715 [branch target injection]

Hardware support for branch target injection mitigation is present: False

Windows OS support for branch target injection mitigation is present: True

Windows OS support for branch target injection mitigation is enabled: False

Windows OS support for branch target injection mitigation is disabled by system policy: False

Windows OS support for branch target injection mitigation is disabled by absence of hardware support: True

Speculation control settings for CVE-2017-5754 [rogue data cache load]

Hardware requires kernel VA shadowing: True

Windows OS support for kernel VA shadow is present: True

Windows OS support for kernel VA shadow is enabled: True

Windows OS support for PCID performance optimization is enabled: True [not required for security]

Suggested actions

* Install BIOS/firmware update provided by your device OEM that enables hardware support for the branch target injection mitigation.

BTIHardwarePresent : False

BTIWindowsSupportPresent : True

BTIWindowsSupportEnabled : False

BTIDisabledBySystemPolicy : False

BTIDisabledByNoHardwareSupport : True

KVAShadowRequired : True

KVAShadowWindowsSupportPresent : True

KVAShadowWindowsSupportEnabled : True

KVAShadowPcidEnabled : True

Lainaus sieltä: #Spectre #meltdown are serious things !

Kiitokset! Eli Asukselta pitäs vissiin latailla jotain. Tämmöstä heitti.

Speculation control settings for CVE-2017-5715 [branch target injection]

Hardware support for branch target injection mitigation is present: False

Windows OS support for branch target injection mitigation is present: True

Windows OS support for branch target injection mitigation is enabled: False

Windows OS support for branch target injection mitigation is disabled by system policy: False

Windows OS support for branch target injection mitigation is disabled by absence of hardware support: True

Speculation control settings for CVE-2017-5754 [rogue data cache load]

Hardware requires kernel VA shadowing: True

Windows OS support for kernel VA shadow is present: True

Windows OS support for kernel VA shadow is enabled: True

Windows OS support for PCID performance optimization is enabled: True [not required for security]

Suggested actions

* Install BIOS/firmware update provided by your device OEM that enables hardware support for the branch target injection mitigation.

BTIHardwarePresent : False

BTIWindowsSupportPresent : True

BTIWindowsSupportEnabled : False

BTIDisabledBySystemPolicy : False

BTIDisabledByNoHardwareSupport : True

KVAShadowRequired : True

KVAShadowWindowsSupportPresent : True

KVAShadowWindowsSupportEnabled : True

KVAShadowPcidEnabled : True

Haavoittuvuus jonka hyödyntäminen vaatii käyttäjän asentamaa softaa vs javascriptillä mainosverkon läpi miljooniin koneisiin huomaamattomasti vaikuttava. Molemmissa tietovuoto lähes yhtä suuri, mutta asennettavan softan estää mikä vain virustorjunta. JS:ää ei pysäytä mikään.

Sinun mielestä nämä kaksi on yhtä vakavia?

Haavoittuvuus jonka hyödyntäminen vaatii käyttäjän asentamaa softaa vs javascriptillä mainosverkon läpi miljooniin koneisiin huomaamattomasti vaikuttava. Molemmissa tietovuoto lähes yhtä suuri, mutta asennettavan softan estää mikä vain virustorjunta. JS:ää ei pysäytä mikään.

Sinun mielestä nämä kaksi on yhtä vakavia?

Jos on pelkotiloja JS suhteen, voi sen helposti poistaa selaimesta käytöstä.

Jos on pelkotiloja JS suhteen, voi sen helposti poistaa selaimesta käytöstä.

Juu.

Suggested actions

* Install BIOS/firmware update provided by your device OEM that enables hardware support for the branch target injection mitigation.

Kannattaa seurata Asuksen sivuja jos ilmestyisi päivityksiä.

Juu.

Suggested actions

* Install BIOS/firmware update provided by your device OEM that enables hardware support for the branch target injection mitigation.

Kannattaa seurata Asuksen sivuja jos ilmestyisi päivityksiä.