Spectre ja Meltdown ovat olleet viimepäivien kuumin puheenaihe IT-maailmassa. Suurimman osan huomiosta on saanut Intel, vaikka haavoittuvuudet koskevat myös muita valmistajia.

Spectre- ja Meltdown-haavoittuvuuksien paikkaamisen tiedetään vaikuttavan tietokoneiden suorituskykyyn. Se, miten paljon paikat suorituskykyä laskevat, riippuu ennen kaikkea tietokoneella tehtävistä tehtävistä. Suurimman suorituskyvyn laskut tapahtuvatkin lähinnä datakeskuksissa, joissa palvelimiin kohdistuu raskasta I/O-rasitusta.

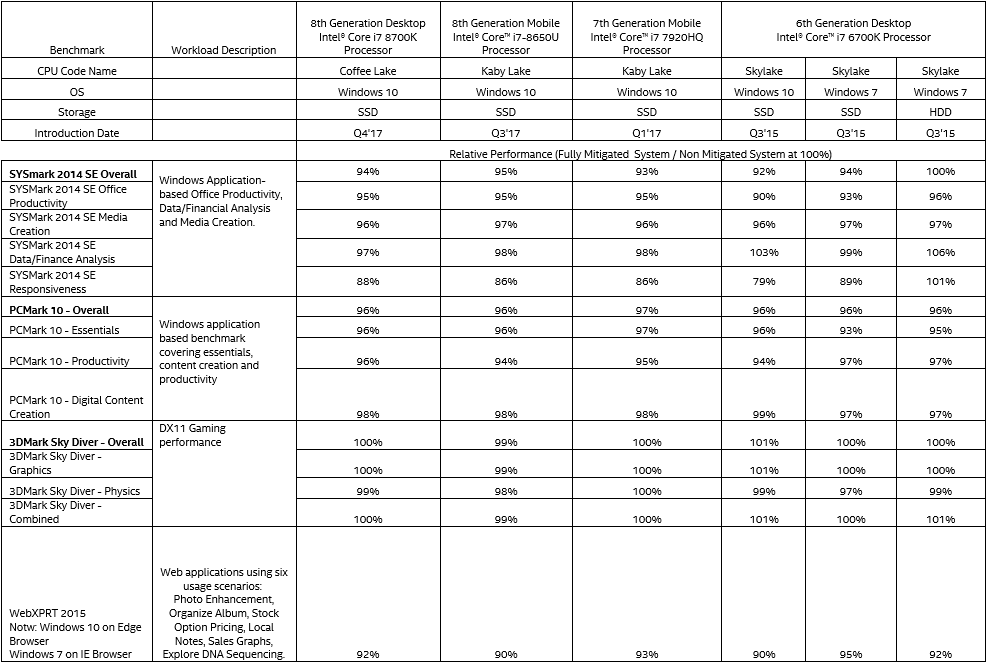

Intel on julkaissut omat suorituskykytestinsä koskien kotikäyttäjien tietokoneita Windows-alustoilla. Testit on ajettu yhtiön kolmen viimeisen sukupolven prosessoreilla käyttäen erilaisia synteettisiä testejä. 8. sukupolven Coffee Lake -prosessoreilla ja 8. ja 7. sukupolven Kaby Lake -mobiiliprosessoreilla testit on suoritettu Windows 10 -käyttöjärjestelmällä ja 6. sukupolven Skylake-prosessoreilla sekä Windows 10:llä käyttäen SSD-asemaa että Windows 7:llä käyttäen SSD-asemaa ja kiintolevyä. Testit ajettu SYSmark 2014 SE-, PCMark 10- 3DMark Sky Diver- ja WebXPRT 2015 -ohjelmilla.

Intelin omien testien mukaan suorituskyky on laskenut lähes jokaisessa testissä, mutta muutama poikkeuskin löytyy. Suorituskyvyn kerrotaan jopa parantuneen kiintolevyllä ja Windows 7:llä varustetulla Skylake-kokoonpanolla SYSMark 2014 SE:n Data/Finance Analysis- ja Responsiveness-testeissä sekä samalla prosessorilla, SSD-asemalla ja Windows 10 -käyttöjärjestemällä SYSMark 2014 SE:n Data/Finance Analysis -testissä, 3DMark Sky Diverin kokonaistuloksessa, grafikka-testissä ja grafiikka- ja fysiikkatestit yhdistävässä Combined-testissä.

Suurin negatiivinen vaikutus päivityksistä on saatu SYSMark 2014 SE:n Responsiveness-testissä Skylake-prosessorilla Windows 10 -alustalla ja Kaby Lake -mobiiliprosessoreilla. Skylaken tapauksessa suorituskyky oli vaivaiset 79 % alkuperäisestä, kun Kaby Lakejen suorituskyky riitti niin ikään erittäin heikkoon 86 %:iin alkuperäisestä. Myös Coffee Lake -kokoonpanoin ja Windows 7:lla ja SSD-asemalla varustetun Skylake-kokoonpanon tulokset laskivat alle 90 %:iin päivittämättömien verrokkien tuloksista samassa testissä.

Löydät kaikki suorituskykylukemat uutisen kuvasta, jonka voi avata täyteen kokoon klikkaamalla.

Lähde: Intel

Tähän ketjuun on yhdistetty nämä uutiset:

AMD päivitti tilannettaan Spectre-haavoittuvuuden osalta, päivitysten jako jo käynnissä – io-tech.fi

Intel julkaisi omat suorituskykytestinsä Spectre- ja Meltdown-päivitysten vaikutuksesta – io-tech.fi

Apple julkaisi Spectre-päivityksen iOS:lle ja macOS High Sierralle – io-tech.fi

Intel kertoi edistymisestään Meltdown- ja Spectre-haavoittuvuuksien paikkaamisessa – io-tech.fi

AMD julkaisi oman tiedotteensa koskien Meltdown- ja Spectre-tietoturvauhkia – io-tech.fi

Microsoft julkaisi KPTI-päivityksen prosessoreiden tuoreeseen tietoturva-aukkoon – io-tech.fi

Intel antoi virallisen lausunnon prosessoreidensa tietoturvauhasta – io-tech.fi

ARM julkaisi tiedotteensa koskien prosessoreiden tuoretta tietoturva-aukkoa – io-tech.fi

https://www.io-tech.fi/uutinen/inte…ikuttavia-kayttojarjestelmatason-paivityksen/

Omat ketjunsa on näillä:

https://www.io-tech.fi/uutinen/micr…wn-ja-spectre-paivitykset-amd-prosessoreille/

https://www.io-tech.fi/uutinen/nvid…5-ajurit-paikkaamaan-spectre-haavoittuvuutta/

https://www.io-tech.fi/uutinen/micr…dessa-meltdown-ja-spectre-paivityksen-kanssa/

https://www.io-tech.fi/uutinen/prosessoreiden-tuoreet-haavoittuvuudet-julki-meltdown-ja-spectre/

https://www.io-tech.fi/uutinen/linus-torvalds-kommentoi-intelin-bugin-suorituskykyvaikutusta/

Ton listan pistäminen ekaan viestiin kruunaisi tämän ajatuksen, että keskustelu on yhdessä paikassa useamman uutisen kohdalla, varsinkin kun uutisten löytäminen BBS puolelta menee tämän päätöksen vuoksi hankalaksi. Mutta tehkää toki miten parhaaksi näette :kahvi:

Lisään ekaan viestiin, ei siitä haittaakaan ole.

Eli siis käytännössä CPU sukupolvi takapaikkia tehoissa ja pahimmissa tapauksissa useampi. Way to go Intel. Ryzen houkuttelee päivä päivältä enemmän. Jos Ryzen 2 takaa nykyisin hasswell tason yhden säikeen tehon kelloineen päivineen niin menee varmaan nää intelin rojut vaihtoon. No eipä sillä vaikka vähän jäisikin yhden säikeen tehoista, nykypelit kun tuntuvat hyödyntävän enemmän kuin 4 säiettä muutenkin aika hyvin ja ero 4 coren ja 8 coren prossujen välillä vain kasvaa mitä uudempia pelit ovat.

Muutaman kysymyksen haluaisin kysyä:

1. jos on windowsin päivitys intel-koneessa niin uskaltaako normi asioita tehdä verkossa kuten verkkopankki, OneDrive etc.?

2. Tuleeko tälläiselle 2 vuotta vanhalle acer-koneelle bios-päivitystä? jos ei tule niin pitääkö tämä heittää vatukkoon?

3. Onko mitään tietoa liikkunut että onkohan cannon lake:een korjattu ongelmat?

1. Eiköhän, ongelma on ollut olemassa kai pari kymmentä vuotta jo

2. En tiedä, mutta tuskin (kts. kohta 1)

3. 99.999…% varmuudella ei, paitsi samoilla mikrokoodi- ja softapäivityksillä kuin nykyisetkin on paikattu

1. Eiköhän, ongelma on ollut olemassa kai pari kymmentä vuotta jo

2. En tiedä, mutta tuskin (kts. kohta 1)

3. 99.999…% varmuudella ei, paitsi samoilla mikrokoodi- ja softapäivityksillä kuin nykyisetkin on paikattu

Kiitos vastauksesta, nyt voi jo vähän hengittää, taitaa vaihtua vaan seuraavan koneen prossuvalmistaja…

Moniin vanhempiin järjestelmiin ei tule tämän korjaavaa BIOS päivitystä joten saatiin nyt näppärästi lisää kauppaa aikaiseksi?

Intel acknowledges Haswell and Broadwell reboots after patches

Ei se nyt oikein intelillä mene putkeen tuo pätsäily.

Kaikissa tietoturva-asioissa on sama tilanne.

Se kuinka turvalline tai turvaton käytetävä kone tai ohjelma on ei ole ratkaiseva tekijä.

Ratkaisevaa on se miten tietokoneen käyttäjä käyttää sitä konetta/ohjelmaa.

Ts jos konetta/ohjelmaa käyttää niin että mikään ulkopuolinen ei pääse sellaiseen tialanteeseen että pystyisi hyödyntämään niitä tietoturvapuutteita ei ongelmaa ole.

Ts jos käytät sitä konetta vain asiaoiden hoitoo turvallisilla sivuilla/ohjelmilla ja taatusti turvallisilla nettisuilla vielariluun ja se kone on muutoin turvallisen palomuurin takana ja et päästä sille koneelle ketään muuta (esim. kakaroitasi tai kummilasta, mummoasi tai pappaasi tms) on todennäköisyys sille että mitää ei toivottua tapahtuisi hyvin pieni.

Tuo yläpuolinen pätee muuhunkin kuin juuri tähän puheena olevaan turvariskiin

(esim. minulla on tuttu joila on käytössä Windows Vista kone ilman kunnollista virustorjuntaa mutta ongelmaa ei juuriole kun se käyttää konetta lähinnä vain pankkiasioiden hoitoon ja muulloin se kone on kiinni eli se ikkuna jolloin sille koneelle voisi päästä jotain on hyvin pieni (mutta todellinen)).

Security Essentials ei alunperin ollut oletuksena mutta myöhempi Windows Update pakotti sen käyttöön (kivasti minull pamahti yhdesäkoneessa F-Securenm rinnalle niin etä kumattki oli käynnissä yhtäaikaa arvanne kuinka hyvin kone toimi).

Ja essentials oli erikseen ladattavissa.

No jaa, tuo AMT/MEBx:n oletussalasana on kuitenkin vaihdettavissa, joten ei se nyt mikään kovin dramaattinen aukko ole, vaikka asetus piilossa onkin. Ongelmallisinta tuossa tosiaan on, että se on erillään biosista ja monessa firmassa sitä ei yksinkertaisesti tajuta vaihtaa.

Muut AMT:n ongelmat tulevat sitten tähän päälle.

Meltdown and Spectre security vulnerabilities (huom, ei kait vielä lopullinen lista, päivittyy kai vielä)

Mutta eikös niitä tihulaisia ole todistetusti jo tullut "turvallisten" sivujen mainosten kautta?

Sikäli aivan idioottimainen aukko ettei noin potentiaalisesti väärinkäytettävä ominaisuus saisi olla oletuksena edes päällä. Se pitäisi nyt vähintään olla salasanasuojatun uefi setupin alla omana vipusenaan.

Ja jos yrityksellä on tarve tuhansille koneille AMT:llä niin ne voisi kyllä ostaa koneen toimittajalta sitten esikonffattuina. Mutta joka tapauksessa tuollainen defaultti asetus on ihan älytön.

Ei ainakaan Spectre/meltdown-pöpöjä

Joo ei niitä, IcePen kirjoittelikin ihan yleisesti ja siihen vastasin.

Omalla Ivy Bridgellä ei ainakaan ole ongelmia, onneksi. Hyvä niin 🙂 :kippis:

Kuten olikin mainittu, niin ei näiden aukkojen pöpöjä, mutta juu turvallisia sivuja ei ole ollut olemassa pitkään aikaan.

Pankkisivuillakin pamahtaa kaiken maailman 3rd party tms analytiikkaa päälle eli siellä pelkästään pankin palvelimelta ladata dataa. Toki nekin saattavat joutua hyökkäksen alle jne.

Naurattaa aina nämä "surffaan vain turvallisilla sivuilla" heput.

Xeon 1231v3 (Haswell-ws) ei havaittavia ongelmia.

En tiedä onko tämä laitettu jo tänne:

Side-Channel Analysis Facts and Intel® Products

Intelin lista (operating system vendors and system manufacturers) ja linkit sivuille.

En tiedä onko tämä laitettu jo tänne:

Side-Channel Analysis Facts and Intel® Products

Intelin lista (operating system vendors and system manufacturers) ja linkit sivuille.

Tämä on harvinaisen totta. Jo aikoinaan (en muista oliko XP vai Vista aikaa) tehtiin testi missä koneelle asennettiin käyttis ja se pidettiin netissä koko prosessin ajan. Sitten ajettiin käyttikseen kaikki päivitykset ja kas, kone oli jo ehtinyt saastua kun ehdittiin siihen vaiheeseen että sitä virusturvaa alettiin asentamaan.

Tässä testissä siis EI käyty missään porno tms. sivuilla surffailemassa tai vietetty viikkoa elämää missä naapurin lapset saivat lampsia sisälle ja asennella koneelle mitä tahtoivat.

Tämä on harvinaisen totta. Jo aikoinaan (en muista oliko XP vai Vista aikaa) tehtiin testi missä koneelle asennettiin käyttis ja se pidettiin netissä koko prosessin ajan. Sitten ajettiin käyttikseen kaikki päivitykset ja kas, kone oli jo ehtinyt saastua kun ehdittiin siihen vaiheeseen että sitä virusturvaa alettiin asentamaan.

Tässä testissä siis EI käyty missään porno tms. sivuilla surffailemassa tai vietetty viikkoa elämää missä naapurin lapset saivat lampsia sisälle ja asennella koneelle mitä tahtoivat.

Silloin "aikoinaan" niiden käyttisten perussuojan taso oli olematon. Ja taisi olla niinkin, että olivat testausvaiheessa jo vanhentuneita ja reikäisiä käyttiksiä, mutta hyvät lööpithän sellaisesta tietenkin saa.

Kyseessä oli täysin eritason reikä:

Käyttis käynnisti asennusvaiheessa reikäisen, nettiä kuuntelevan palvelun, jonka kautta koneelle voi asentaa netistä mitä sattuu.

Nämä tämänhetkiset aukot taas sallivat MUISTIN lukemisen vaivalloisesti, suojauksista riippumatta. Mitään ei siis saada sinänsä asennettua automaattisesti.

Lähinnä uhkakuva on se, että jos sinulla on auki juttuja, joissa on SALASANA, niin kun menet sivulle, jossa on saastutettu mainos, niin se saattaa ehkä mahdollisesti onnistua lukemaan sen toisen palvelun tms salasanan. Eli ei loppupelissä niin mahdoton ongelma…

Yleensäkin turvallisuutta varmasti lisää eniten, jos estät kaikki ylimääräiset scriptit ja mainokset, koska niissä voi olla myös tuntemattomia reikiä hyödyntäviä haitakkeita.. Sivuthan latailevat ulkopuolista sisältöä ympäri nettiä todella rajusti. Huomaa jo ihan siitä, miten lataus nopeutuu selkeästi, kun ylimääräinen paska pistetään blokkiin.

Ero on siinä että toiselta voi suojautua (palomuuri ja virustorjunta), mutta toiselta ei. Bugi jonka kautta voi urkkia tietoa ilman että asiasta jää mitään jälkeä mihinkään. Pahinta se että onnistuu vaikka sen javascriptin kautta.

Ei sitä tarvitse vähätellä. Riittää ettei liioittele.

Nyt on tullut omalle Asuksen emolle päivitys, olettaen "Updated Intel CPU microcode" on ko. päivitys.

https://www.asus.com/fi/Motherboards/MAXIMUS-VIII-HERO/HelpDesk_Download/

Mistä näkee eri emojen päivitykset eli onko niitä ylipäätänsä tulossa ja mitä pitää asentaa. Itsellä 1155 pohjainen emo i5-3470 prosessorilla.

Taitaa olla liian vanha prossu, kuten mulla.

Aivan rajalla ainakin ollaan.

Intel toistaiseksi puhunut vain max 5v vanhojen päivittämisestä. Sen lisäksi riippuu kuinka kauas emolevyjen valmistajat jakelee BIOS päivitystä, ASUS taisi sanoa 5v.

Windows XP:n alkuvuosina tästä on omakohtaista kokemusta. Joskus asensin Windows XP:n tyhjään koneeseen ja annoin olla sen niin kauan aikaa kiinni netissä, että saisin ladattua uudet Service Packin ja paikkaukset, niin kone oli täynnä jotain viruksia ja matoja. Eli se saastui alle varttitunnissa. Muistaakseni kone saastui vieläkin nopeampaa kun tiesin uhasta ja tarkoitus oli pitää kone kiinni netissä niin että ehtisin palomuurin käynnistää kun kone käynnistyy ensimmäistä kertaa asennuksen jälkeen, niin se oli jo täynnä haittaohjelmia.

Ainoa toimiva korjaus oli että latasin Service Packin ISO-tiedostot ja tallensin ne sopivalle medialle. Sitten formatoin kovalevyn ja asensin Windows XP:n uudelleen verkkokaapeli irti ja päivitin siihen uudet Service Packit ja säädin palomuurin.

Onneksi nykyään palomuuri on winukoissa jo oletuksena päälle kun käyttöjärjestelmää asentaa. Ja mukava että uusimmat "Service Packit" ja ajantasaiset paikkaukset sisältävän Windows 10 asennusmedian saa ladattua suoraan Microsoftin sivulta. Service Pack on tuossa lainauksissa kun eihän nykyisessä Windowsissa niitä tunneta enää sillä nimellä vaan julkaisevat kaksi kertaa vuodessa uuden variantin Windows kympistä.

Intel kyllä sai linuxille nämä päivitykset aikas monelle.

Download Linux* Processor Microcode Data File

Jotenka nythän tuo on enää Windows maailmassa kyse siitä tekeekö emovalmistaja uuden biossin.

Katos, tuolta löytyi oma i5-4200U prossu listalta. Juurikin olen "matkalla" Linux Minttiin (Ubuntu oli tuolla listalla eli ilmeisesti tuettu) joten olenko käsittänyt oikein, että jos Acer ei pätsiä jakele (niin kuin näyttää tällä hetkellä, "haavoittuvat koneet" listalla ei ole läppärini mallia, ihme pelleilyä kyllä heilläkin) niin tuon mikrokoodin asentamisella Mintiin ei ole hätää näiden Meltdown+Spectren kanssa? Ainoastaan dual bootissa Windowsin (jotain harvinaista pelihetkeä varten) kanssa Spectre tulisi ongelmaksi?

Oho, tuollahan oli omakin vanha 3930K.

Eli luultavasti mulla kusee Asus, kun tuskin BIOS päivitystä on tiedossa P9X79 Pro emolle…

Huhun mukaan myös Windowsissa voisi ilman BIOS päivitystä ottaa käyttöön, mutta kuulosti jotenkin hazardilta. Plus se kai pitää sitten "ajaa" joka bootissa. Mä en siis tiedä asiasta yhtään, muistan vaan täältä lukeneeni moista.

Tencentin X-Lab on julkaissut muutama päivä sitten Spectre-haavoittuvuustestin nettiselaimille: Spectre Check.

Kyllähän näiden bugien merkitystä tavalliselle käyttäjälle on liioiteltu erittäin suuresti. Ei sitä tarvitse vähätellä vaan lähinnä pistää mittasuhteet kohdalleen.

Tai pistääkö MS ne windowksen mukana.

Mielenkiintoinen taustoittava juttu bugi(e)n löytymisestä ja kuinka asiaa pidettiin salassa, kun paikkoja valmisteltiin:

How an industry-breaking bug stayed secret for seven months

Taisi tänään tulla joku päivitys, kun kahdesti rebootasi kone kesken selaamisen ilman syytä. Assasin creedissä fps 35-45, kun aikaisemmin 42-45. Vähän noin arviota, kun en tietenkään seuraa aktiivisesti. Voi olla toki muukin syy, vaan äkkiseltään menee bugipäivityksen piikkiin.

Chrome on tuon testin mukaan haavoittuva, Edge ei ole. Eli jos käyttää edgeä niin ei tarvitse olla huolissaan tämmöisellä kannettavalla johon ei näytä tulevan microkoodia?

chromeen piti manuaalisesti laittaa joku asetus

näyttää chromella kun kokeilen not vulnerable

mutta eihän meltdown/specter ole kuin jäävuoren huippy…

Onhan tuo mahdollista kun Intel/MS ajoi sen koodin millä poistettiin non-K prossuilta kellotusmahdollisuus. Linuxissahan tämä ajetaan joka kerta bootissa ja jos ymmärsin niin se tapahtuu ennen kernelin ajoa tjsp. Windowsissa uskoisin olevan sama mahdollisuus mutta se on eri asia miten se halutaan tehdä jos halutaan. Parashan se olisi jos päivitys tulisi suoraan emolle.

Tämä muuttuu helmikuussa kun Chromen kovennettu versio tulee ulos. Toki varmaan jo betana saatavissa.

Intel on ilmoittanut jo että Broadwell- ja Haswell-kokoonpanot kärsivät odottamattomista rebooteista (tämänhetkisillä pätseillä) pätsättyinä, niin kuluttajapuolella kuin datakeskuksissakin.

PC-speksit-listauksesi mukaan sinulla on Haswell siellä

Not vulnerable mulla tulee Chromella.

Laitoin käsin päälle strict site isolation asetuksen, kun Google niin ehdotti kunnes toi päivitys tulee 23.1.

Täällä infoa (Google Chrome Browser kohdassa): Product Status – Google Help

Toki kuten sanottiin, "not vulnerable" ei tarkoita sitä että on suojattu.

Asensin Lenovon julkaiseman BIOS päivityksen, jossa Intelin mikrokoodipäivitys. Onko nyt niin, että yhdessä Windows 10 Meltdown patchin kanssa voin taputella tämän osaltani ja jatkaa elämää?

Pitkälti joo, hyväksikäyttämisen vaikeuden vuoksi.

Käsittääkseni kun toista Spectre varianttia vastaan ainoa täysi suoja on täysin uusi arkkitehtuuri prosessorissa. Eli tällä hetkellä mahdotonta suojautua kokonaan.

Korjaan tuon Variant 2 eli toisen Spectren, Windows patchi korjaa Variant 1 (Spectre) ja Variant 3:n (Meltdown). Toki tuo mikrokoodi vaikuttaa mahdollisesti näihin kaikkiin Intelin osalta.

chrome://flags/#enable-site-per-process

Käsittääkseni "Strict site isolation" on se mikä Chromeen pitää laittaa päälle. Tencent testi sanoo, että ei ole haavoittuvainen, tosin koitin ottaa kokeeksi pois päältä ja silti sanoo ettei ole haavoittuvainen..